Χιλιάδες παιδόφιλοι που κατεβάζουν και μοιράζονται υλικό σεξουαλικής κακοποίησης παιδιών (CSAM) εντοπίστηκαν μέσ

ω

αρχείων καταγραφής κακόβουλου λογισμικού κλοπής πληροφοριών που διέρρευσαν στον σκοτεινό ιστό, υπογραμμίζοντας μια νέα διάσταση της χρήσης κλεμμένων διαπιστευτηρίων στις έρευνες επιβολής του νόμου.

Η νέα χρήση του συνόλου δεδομένων πραγματοποιήθηκε από την Insikt Group της Recorded Future, η οποία μοιράστηκε

μια αναφορά

εξηγώντας πώς εντόπισαν 3.324 μοναδικούς λογαριασμούς που είχαν πρόσβαση σε παράνομες πύλες γνωστές για τη διανομή CSAM.

Αξιοποιώντας άλλα δεδομένα που έχουν κλαπεί από τον στόχο, οι αναλυτές της Insikt θα μπορούσαν να παρακολουθούν αυτούς τους λογαριασμούς σε ονόματα χρηστών σε διάφορες πλατφόρμες, να αντλούν τις διευθύνσεις IP τους, ακόμη και πληροφορίες συστήματος.

Αυτές οι πληροφορίες που συγκέντρωσε ο όμιλος Insikt κοινοποιήθηκαν στις αρχές επιβολής του νόμου για να αποκαλυφθούν οι ταυτότητες αυτών των ατόμων και να προχωρήσουν σε συλλήψεις.

Χρησιμοποιώντας τα κούτσουρα κλέφτη για τα καλά

Το αρχείο καταγραφής κλέφτη είναι μια συλλογή δεδομένων που έχουν κλαπεί από ένα συγκεκριμένο άτομο από κακόβουλο λογισμικό που κλέβει πληροφορίες, όπως το Redline, το Raccoon και το

Vidar

, από μολυσμένα συστήματα.

Όταν αυτοί οι τύποι κακόβουλου λογισμικού εκτελούνται σε μια συσκευή, συλλέγουν διαπιστευτήρια, ιστορικό προγράμματος περιήγησης, cookie προγράμματος περιήγησης, δεδομένα αυτόματης συμπλήρωσης, πληροφορίες πορτοφολιού

κρυπτο

νομισμάτων, στιγμιότυπα οθόνης και πληροφορίες συστήματος.

Οι πληροφορίες στη συνέχεια συσκευάζονται σε ένα αρχείο που ονομάζεται “καταγραφή”, το οποίο στη συνέχεια μεταδίδεται πίσω στους διακομιστές του παράγοντα απειλής.

Οι φορείς απειλών μπορούν στη συνέχεια να χρησιμοποιήσουν αυτά τα κλεμμένα διαπιστευτήρια για να παραβιάσουν περαιτέρω λογαριασμούς, να πραγματοποιήσουν εταιρικές επιθέσεις ή να τα πουλήσουν σε άλλους εγκληματίες του κυβερνοχώρου στον σκοτεινό ιστό, στο Telegram και σε άλλες πλατφόρμες. Λόγω του μεγέθους και του αριθμού τους, αυτοί οι κορμοί σπάνια ελέγχονται εξονυχιστικά και κατηγοριοποιούνται, αλλά πωλούνται χύμα.

Προηγούμενη ανάλυση έδειξε ότι τα αρχεία καταγραφής κλέφτη πληροφοριών μπορεί να περιέχουν κρίσιμα δεδομένα

επα

γγελματικών λογαριασμών ή διαπιστευτήρια σε λογαριασμούς που μπορούν να εκθέσουν ιδιόκτητες πληροφορίες.

Καθώς αυτός ο τύπος κακόβουλου λογισμικού διανέμεται συνήθως μέσω πειρατικού λογισμικού, κακόβουλης διαφήμισης και ψεύτικων ενημερώσεων, μπορούν να συλλάβουν δεδομένα από μολυσμένα συστήματα για μεγάλες περιόδους χωρίς το θύμα να το καταλάβει.

Αυτό περιλαμβάνει χρήστες CSAM οι οποίοι, εν αγνοία τους, εκθέτουν όλα τα διαπιστευτήρια για τις ηλεκτρονικές τραπεζικές συναλλαγές, τα

email

και άλλους νόμιμους λογαριασμούς τους, καθώς και τα διαπιστευτήρια λογαριασμού που χρησιμοποιούνται για την πρόσβαση σε ιστότοπους CSAM που απαιτούν εγγραφή.

Προσδιορισμός καταναλωτών CSAM

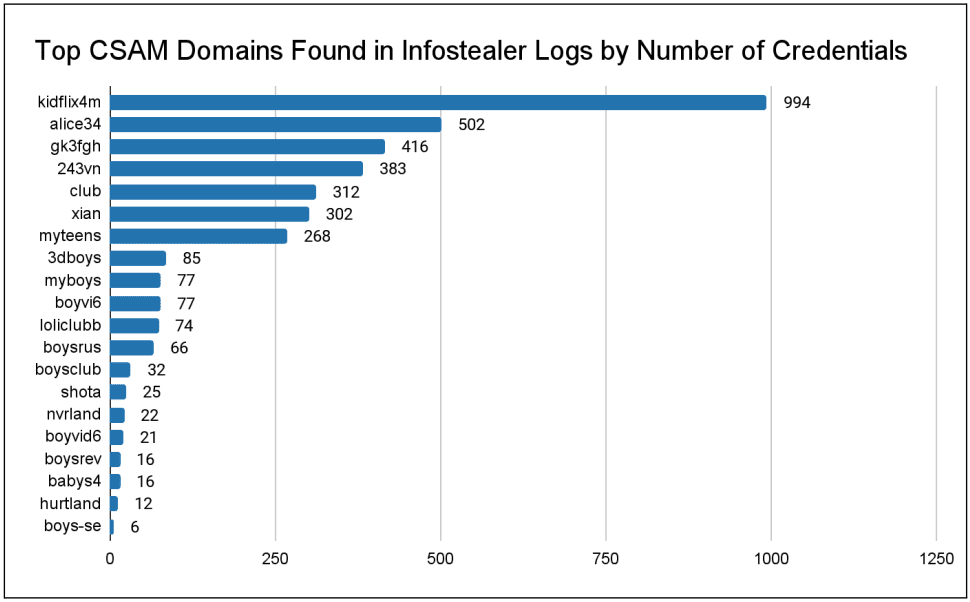

Οι αναλυτές της Insikt χρησιμοποίησαν αρχεία καταγραφής infostealer που καταγράφηκαν μεταξύ Φεβρουαρίου 2021 και Φεβρουαρίου 2024 για να αναγνωρίσουν τους καταναλωτές CSAM διασταυρώνοντας κλεμμένα διαπιστευτήρια με είκοσι γνωστούς τομείς CSAM.

Στη συνέχεια αφαίρεσαν τα διπλότυπα για να περιορίσουν τα αποτελέσματα σε 3.324 μοναδικά ζεύγη ονόματος χρήστη-κωδικού πρόσβασης.

Λογαριασμοί που συνδέονται με γνωστούς ιστότοπους CSAM

Πηγή: Recorded Future

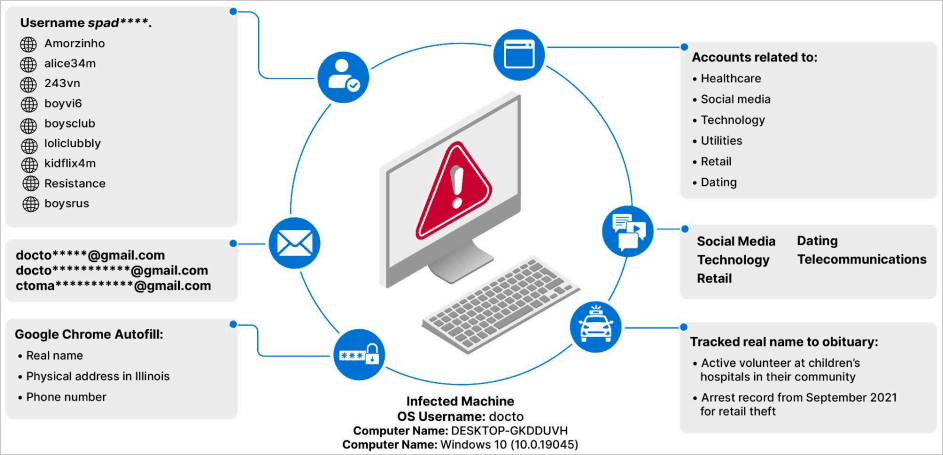

Καθώς το κακόβουλο λογισμικό κλοπής πληροφοριών κλέβει όλα τα διαπιστευτήρια που είναι αποθηκευμένα σε ένα πρόγραμμα περιήγησης, οι ερευνητές μπόρεσαν να συνδέσουν τους κατόχους λογαριασμών CSAM με τους νόμιμους διαδικτυακούς τους λογαριασμούς, όπως email, τραπεζικές υπηρεσίες, ηλεκτρονικές αγορές, εταιρείες κινητής τηλεφωνίας και μέσα κοινωνικής δικτύωσης.

Στη συνέχεια χρησιμοποίησαν νοημοσύνη ανοιχτού κώδικα (OSINT) και ψηφιακά τεχνουργήματα για να συγκεντρώσουν περισσότερες αποκαλυπτικές πληροφορίες για αυτούς τους χρήστες. Αυτές οι ενδείξεις περιλαμβάνουν:

- Διευθύνσεις πορτοφολιού κρυπτονομισμάτων και ιστορικά συναλλαγών.

- Λογαριασμοί Ιστού εκτός CSAM και ιστορικό περιήγησης.

- Φυσικές διευθύνσεις, πλήρη ονόματα, αριθμοί τηλεφώνου και διευθύνσεις email που εξάγονται από δεδομένα αυτόματης συμπλήρωσης του προγράμματος περιήγησης.

- Ενώσεις με διάφορες διαδικτυακές υπηρεσίες, όπως λογαριασμοί μέσων κοινωνικής δικτύωσης, κυβερνητικοί ιστότοποι και πύλες αιτήσεων εργασίας.

Η έκθεση του Recorded Future επισημαίνει τρεις περιπτώσεις ταυτοποιημένων ατόμων, οι οποίες συνοψίζονται ως εξής:

-

“

ρε****

” – Κάτοικος του Κλίβελαντ του Οχάιο είχε καταδικαστεί στο παρελθόν για εκμετάλλευση παιδιών και έχει εγγραφεί ως σεξουαλικός δράστης. Διατηρεί λογαριασμούς σε τουλάχιστον τέσσερις τοποθεσίες CSAM. -

“

docto

” – Κάτοικος του Ιλινόις που προσφέρεται εθελοντικά σε νοσοκομεία παίδων και έχει ιστορικό κλοπής λιανικής. Διατηρεί λογαριασμούς σε εννέα ιστότοπους της CSAM. -

“

Μπέρτι

” – Πιθανώς ένας φοιτητής από τη Βενεζουέλα που διατηρεί λογαριασμούς σε τουλάχιστον πέντε ιστότοπους CSAM. Το ιστορικό συναλλαγών κρυπτονομισμάτων εμπλέκει τον χρήστη με την πιθανή αγορά και διανομή περιεχομένου CSAM.

Το προφίλ του Docto όπως ανακατασκευάστηκε από την ανάλυση καταγραφής infostealer

Πηγή: Recorded Future

Η ανάλυση του Insinkt υπογραμμίζει τη δυνατότητα των δεδομένων από κλοπές πληροφοριών να βοηθήσουν τις αρχές επιβολής του νόμου να παρακολουθούν την παρακολούθηση της κακοποίησης παιδιών και να διώκουν άτομα.

VIA:

bleepingcomputer.com

0