Ένα νέο

ransomware-as-a-service

(RaaS) που ονομάζεται Eldorado εμφανίστηκε τον Μάρτιο και έρχεται με παραλλαγές ντουλαπιών για VMware ESXi και Windows.

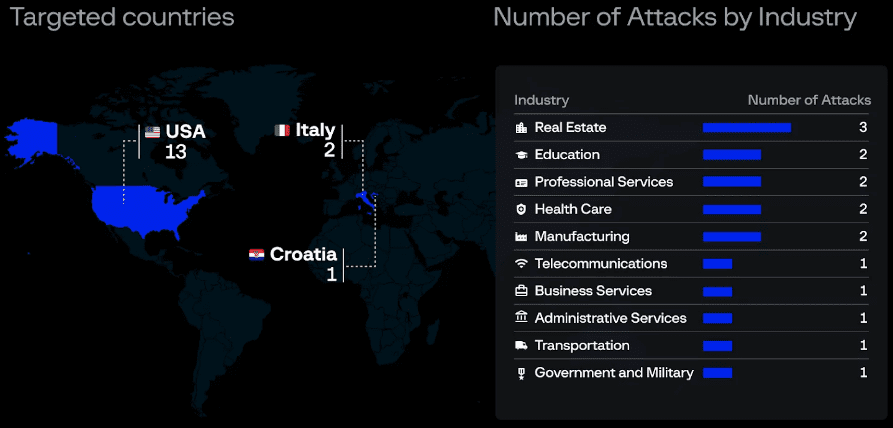

Η συμμορία έχει ήδη δεχτεί 16 θύματα, τα περισσότερα από αυτά στις ΗΠΑ, σε τομείς ακινήτων, εκπαίδευσης, υγείας και μεταποίησης.

Ερευνητές της εταιρείας κυβερνοασφάλειας Group-IB παρακολούθησαν τη δραστηριότητα της Eldorado και παρατήρησαν τους χειριστές της να προωθούν την κακόβουλη υπηρεσία σε φόρουμ RAMP και να αναζητούν εξειδικευμένους συνεργάτες για να συμμετάσχουν στο πρόγραμμα.

Η Eldorado διαχειρίζεται επίσης έναν ιστότοπο διαρροής δεδομένων που καταγράφει τα θύματα, αλλά ήταν εκτός λειτουργίας τη στιγμή της σύνταξης.

Στόχοι ransomware της Eldorado

Πηγή: Group-IB

Κρυπτογράφηση Windows και

Linux

Το Eldorado είναι ένα ransomware που βασίζεται στο Go και μπορεί να κρυπτογραφήσει πλατφόρμες Windows και Linux μέσω δύο διαφορετικών παραλλαγών με εκτεταμένες λειτουργικές ομοιότητες.

Οι ερευνητές έλαβαν από τον προγραμματιστή έναν κρυπτογραφητή, ο οποίος συνόδευε ένα εγχειρίδιο χρήστη που έλεγε ότι υπάρχουν διαθέσιμες παραλλαγές 32/64-bit για VMware ESXi hypervisors και Windows.

Το Group-IB λέει ότι το Eldorado είναι μια μοναδική εξέλιξη “και δεν βασίζεται σε προηγούμενες δημοσιευμένες πηγές οικοδόμων.”

Το κακόβουλο λογισμικό χρησιμοποιεί τον αλγόριθμο ChaCha20 για κρυπτογράφηση και δημιουργεί ένα μοναδικό κλειδί 32 byte και nonce 12 byte για καθένα από τα κλειδωμένα αρχεία. Στη συνέχεια, τα κλειδιά και τα nonces κρυπτογραφούνται χρησιμοποιώντας RSA με το σχήμα Optimal Asymmetric Encryption Padding (OAEP).

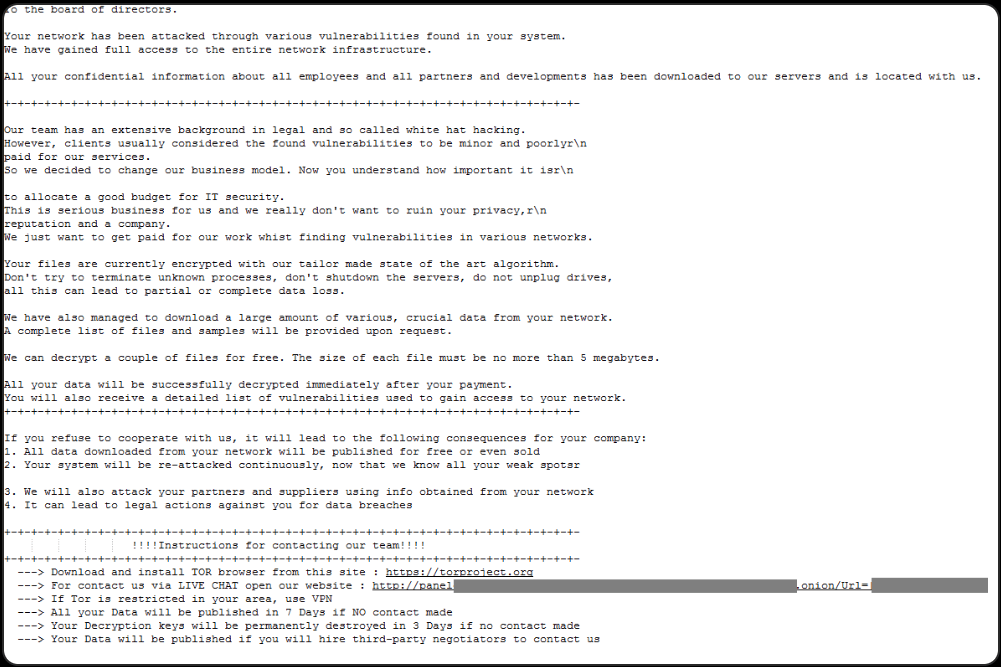

Μετά το στάδιο της κρυπτογράφησης, τα αρχεία προσαρτώνται στην επέκταση “.00000001” και οι σημειώσεις λύτρων με το όνομα “HOW_RETURN_YOUR_DATA.TXT” απορρίπτονται στους φακέλους Documents και Desktop.

Το σημείωμα για τα λύτρα της Eldorado

Πηγή: Group-IB

Η Eldorado κρυπτογραφεί επίσης τα κοινόχρηστα στοιχεία δικτύου χρησιμοποιώντας το πρωτόκολλο επικοινωνίας SMB για να μεγιστοποιήσει τον αντίκτυπό του και διαγράφει τα σκιώδη αντίγραφα όγκου στα παραβιασμένα μηχανήματα Windows για να αποτρέψει την ανάκτηση.

Το ransomware παρακάμπτει αρχεία

DLL

, LNK, SYS και EXE, καθώς και αρχεία και καταλόγους που σχετίζονται με την εκκίνηση του συστήματος και τη βασική λειτουργικότητα για να αποτρέψει την μη εκκίνηση/μη χρήση του συστήματος.

Τέλος, έχει οριστεί από προεπιλογή να αυτοδιαγράφεται για να αποφευχθεί ο εντοπισμός και η ανάλυση από τις ομάδες απόκρισης.

Σύμφωνα με ερευνητές του Group-IB, οι οποίοι διείσδυσαν στη λειτουργία, οι θυγατρικές μπορούν να προσαρμόσουν τις επιθέσεις τους. Για παράδειγμα, στα Windows μπορούν να καθορίσουν ποιους καταλόγους θα κρυπτογραφήσουν, να παρακάμψουν τοπικά αρχεία, να στοχεύσουν κοινόχρηστα στοιχεία δικτύου σε συγκεκριμένα υποδίκτυα και να αποτρέψουν την αυτοδιαγραφή του κακόβουλου λογισμικού.

Στο Linux, ωστόσο, οι παράμετροι προσαρμογής σταματούν στη ρύθμιση των καταλόγων για κρυπτογράφηση.

Αμυντικές συστάσεις

Το Group-IB τονίζει ότι η απειλή ransomware της Eldorado είναι μια νέα, αυτόνομη λειτουργία που δεν προέκυψε ως rebrand άλλης ομάδας.

Group-IB

Οι ερευνητές συνιστούν τις ακόλουθες άμυνες, οι οποίες μπορούν να βοηθήσουν στην προστασία από όλες τις επιθέσεις ransomware, σε κάποιο βαθμό:

- Εφαρμογή ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA) και λύσεων πρόσβασης που βασίζονται σε διαπιστευτήρια.

- Χρησιμοποιήστε το Endpoint Detection and Response (EDR) για γρήγορη αναγνώριση και απόκριση σε δείκτες ransomware.

- Λάβετε τακτικά αντίγραφα ασφαλείας για να ελαχιστοποιήσετε τη ζημιά και την απώλεια δεδομένων.

-

Χρησιμοποιήστε αναλυτικά στοιχεία που βασίζονται σε

AI

και προηγμένη έκρηξη κακόβουλου λογισμικού για ανίχνευση και απόκριση εισβολής σε πραγματικό χρόνο. -

Δώστε προτεραιότητα και εφαρμόζετε

περιοδικά

ενημερώσεις κώδικα ασφαλείας για την επιδιόρθωση ευπαθειών. - Εκπαιδεύστε και εκπαιδεύστε τους υπαλλήλους να αναγνωρίζουν και να αναφέρουν απειλές για την ασφάλεια στον κυβερνοχώρο.

- Πραγματοποιήστε ετήσιους τεχνικούς ελέγχους ή αξιολογήσεις ασφαλείας και διατηρήστε την ψηφιακή υγιεινή.

- Αποφύγετε να πληρώσετε λύτρα, καθώς σπάνια διασφαλίζει την ανάκτηση δεδομένων και μπορεί να οδηγήσει σε περισσότερες επιθέσεις.

VIA:

bleepingcomputer.com

0