Οι χάκερ στοχεύουν παλαιότερες εκ

δόσεις

του HTTP File Server (HFS) από το Rejetto για να απορρίψουν κακόβουλο λογισμικό και λογισμικό εξόρυξης κρυπτονομισμάτων.

Οι ερευνητές απειλών στην εταιρεία ασφάλειας AhnLab πιστεύουν ότι οι παράγοντες της απειλής εκμεταλλεύονται

CVE-2024-23692

ένα ζήτημα ασφαλείας κρίσιμης σοβαρότητας που επιτρέπει την εκτέλεση αυθαίρετων εντολών χωρίς την ανάγκη ελέγχου ταυτότητας.

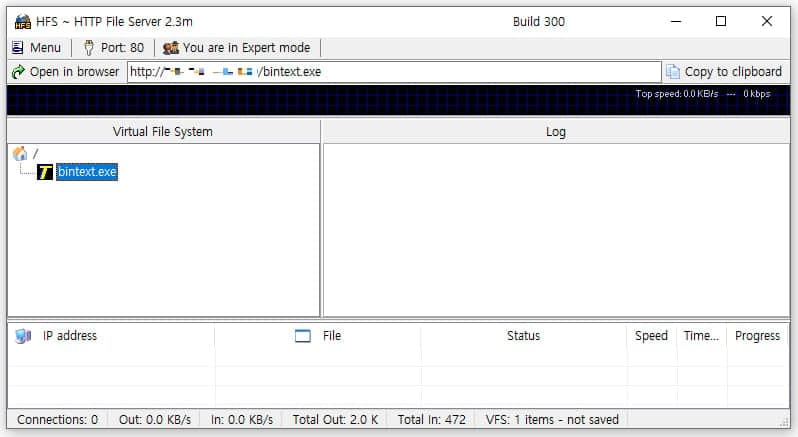

Η ευπάθεια επηρεάζει εκδόσεις του λογισμικού έως και 2,3 m. Σε ένα μήνυμα στον ιστότοπό τους, η Rejetto προειδοποιεί τους χρήστες ότι οι εκδόσεις 2.3m έως 2.4 είναι “επικίνδυνες και δεν πρέπει να χρησιμοποιούνται πλέον” λόγω ενός σφάλματος που επιτρέπει στους επιτιθέμενους να “ελέγχουν τον υπολογιστή σας” και δεν έχει βρεθεί ακόμη μια διόρθωση.

Rejetto HFS 2,3μ

Πηγή: ASEC

Παρατηρήθηκαν επιθέσεις

Το AhnLab SEcurity Intelligence Center (ASEC) παρατήρησε επιθέσεις στην έκδοση 2,3m του HFS, η οποία εξακολουθεί να είναι πολύ δημοφιλής μεταξύ μεμονωμένων χρηστών, μικρών ομάδων, εκπαιδευτικών ιδρυμάτων και προγραμματιστών που θέλουν να δοκιμάσουν την κοινή χρήση αρχείων μέσω ενός δικτύου.

Λόγω της στοχευμένης έκδοσης λογισμικού, οι ερευνητές πιστεύουν ότι οι εισβολείς εκμεταλλεύονται το CVE-2024-23692, μια ευπάθεια που ανακάλυψε ο

ερευνητής

ασφαλείας Arseniy Sharoglazov τον περασμένο Αύγουστο και αποκαλύφθηκε δημόσια σε

Τεχνική αναφορά

τον Μάιο του τρέχοντος έτους.

Το CVE-2024-23692 είναι μια ευπάθεια εισαγωγής προτύπου που επιτρέπει σε απομακρυσμένους εισβολείς χωρίς έλεγχο ταυτότητας να στείλουν ένα ειδικά διαμορφωμένο αίτημα HTTP για να εκτελέσουν αυθαίρετες εντολές στο επηρεαζόμενο σύστημα.

Λίγο μετά την αποκάλυψη, α

Μονάδα Metasploit

και έγινε διαθέσιμη η απόδειξη για το concept exploits. Σύμφωνα με την ASEC, αυτό είναι περίπου την εποχή που ξεκίνησε η εκμετάλλευση στη φύση.

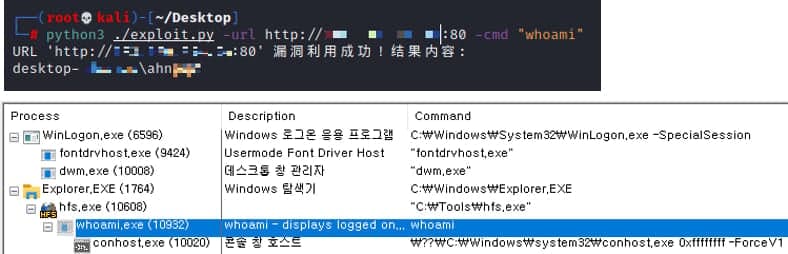

Οι ερευνητές λένε ότι κατά τη διάρκεια των επιθέσεων οι χάκερ συλλέγουν πληροφορίες για το σύστημα, εγκαθιστούν backdoors και διάφορα άλλα είδη κακόβουλου λογισμικού.

Οι εισβολείς εκτελούν εντολές όπως “whoami” και “arp” για να συλλέξουν πληροφορίες σχετικά με το σύστημα και τον τρέχοντα χρήστη, να ανακαλύψουν συνδεδεμένες συσκευές και γενικά να σχεδιάσουν τις επόμενες ενέργειες.

Κακόβουλη δραστηριότητα που διεξάγεται μέσω της διαδικασίας HFS

Πηγή: ASEC

Σε πολλές περιπτώσεις, οι εισβολείς τερματίζουν τη διαδικασία HFS αφού προσθέσουν έναν νέο χρήστη στην ομάδα των διαχειριστών, για να αποτρέψουν τη χρήση άλλων παραγόντων απειλής.

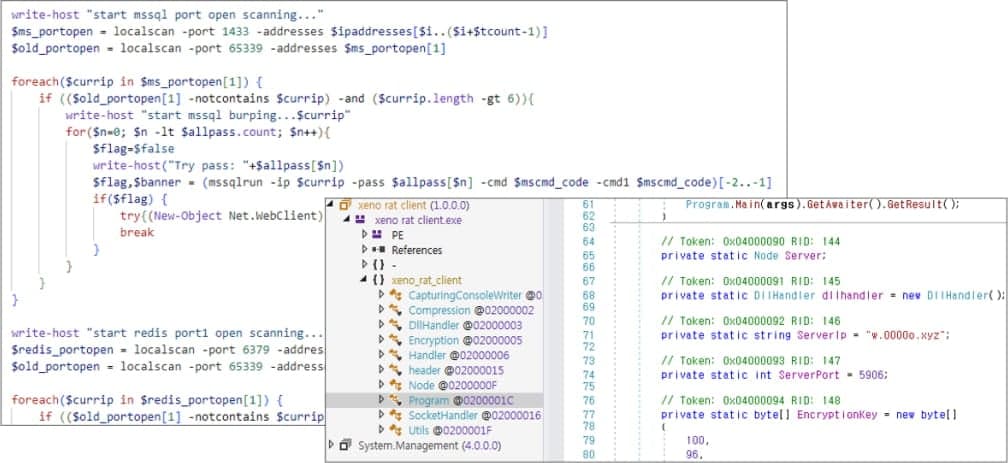

Στις επόμενες φάσεις των επιθέσεων, η ASEC παρατήρησε την εγκατάσταση του εργαλείου

XMRig

για την εξόρυξη κρυπτονομισμάτων Monero. Οι ερευνητές σημειώνουν ότι το XMRig αναπτύχθηκε σε τουλάχιστον τέσσερις διακριτές επιθέσεις, η μία από τις οποίες αποδόθηκε στην ομάδα απειλών LemonDuck.

Άλλα ωφέλιμα φορτία που παραδίδονται στον παραβιασμένο υπολογιστή περιλαμβάνουν:

-

XenoRAT

– Αναπτύχθηκε παράλληλα με το XMRig για απομακρυσμένη πρόσβαση και έλεγχο. -

Gh0stRAT

– Χρησιμοποιείται για τηλεχειρισμό και εξαγωγή δεδομένων από παραβιασμένα συστήματα. -

PlugX

– Μια κερκόπορτα που σχετίζεται κυρίως με κινεζόφωνους φορείς απειλών που χρησιμοποιείται για μόνιμη πρόσβαση. -

GoThief

– Ένας κλέφτης πληροφοριών που χρησιμοποιεί το

Amazon

AWS για να κλέψει δεδομένα. Καταγράφει στιγμιότυπα οθόνης, συλλέγει πληροφορίες για αρχεία επιφάνειας εργασίας και στέλνει δεδομένα σε έναν εξωτερικό διακομιστή εντολών και ελέγχου (C2).

Το XenoRAT και το εργαλείο σαρωτή της LemonDuck

Πηγή: ASEC

Οι ερευνητές του AhnLab σημειώνουν ότι συνεχίζουν να εντοπίζουν επιθέσεις στην έκδοση 2.3m του HFS. Επειδή ο διακομιστής πρέπει να εκτεθεί στο διαδίκτυο για να είναι δυνατή η κοινή χρήση αρχείων, οι χάκερ θα ήθελαν να συνεχίσουν να αναζητούν ευάλωτες εκδόσεις για επίθεση.

Η συνιστώμενη παραλλαγή του προϊόντος είναι 0.52.

x

, η οποία, παρόλο που είναι χαμηλότερη έκδοση, αυτή τη στιγμή είναι η πιο πρόσφατη έκδοση HFS από τον προγραμματιστή. Βασίζεται στον ιστό, απαιτεί ελάχιστη διαμόρφωση, συνοδεύεται από υποστήριξη για HTTPS, δυναμικό DNS και έλεγχο ταυτότητας για τον πίνακα διαχείρισης.

Η εταιρεία παρέχει ένα σύνολο δεικτών συμβιβασμού στο

κανω ΑΝΑΦΟΡΑ

που περιλαμβάνουν κατακερματισμούς για το κακόβουλο λογισμικό που είναι εγκατεστημένο σε συστήματα που έχουν παραβιαστεί, διευθύνσεις IP για διακομιστές εντολών και ελέγχου εισβολέα και τις διευθύνσεις URL λήψης για το κακόβουλο λογισμικό που χρησιμοποιείται στις επιθέσεις.

VIA:

bleepingcomputer.com

0