Η BleepingComputer επαλήθευσε ότι η πύλη helpdesk ενός κατασκευαστή δρομολογητών στέλνει επί του παρόντος μηνύματα ηλεκτρονικού ψαρέματος της MetaMask ως απάντηση σε εισιτήρια υποστήριξης που υποβλήθηκαν πρόσφατα, κάτι που φαίνεται να είναι συμβιβασμός.

Ο καναδικός κατασκευαστής δρομολογητών Mercku παρέχει εξοπλισμό σε καναδικούς και ευρωπαϊκούς παρόχους υπηρεσιών Διαδικτύου (ISP) και εταιρείες δικτύωσης, συμπεριλαμβανομένων των Start.ca, FibreStream, Innsys, RealNett, Orion Telekom και Kelcom.

Υποστηρίξτε εισιτήρια που αναγνωρίζονται με το phishing του MetaMask

Τα αιτήματα υποστήριξης που υποβάλλονται στον κατασκευαστή του δρομολογητή, η Mercku ανταποκρίνεται αυτόματα με μηνύματα ηλεκτρονικού ψαρέματος, επιβεβαίωσε η BleepingComputer.

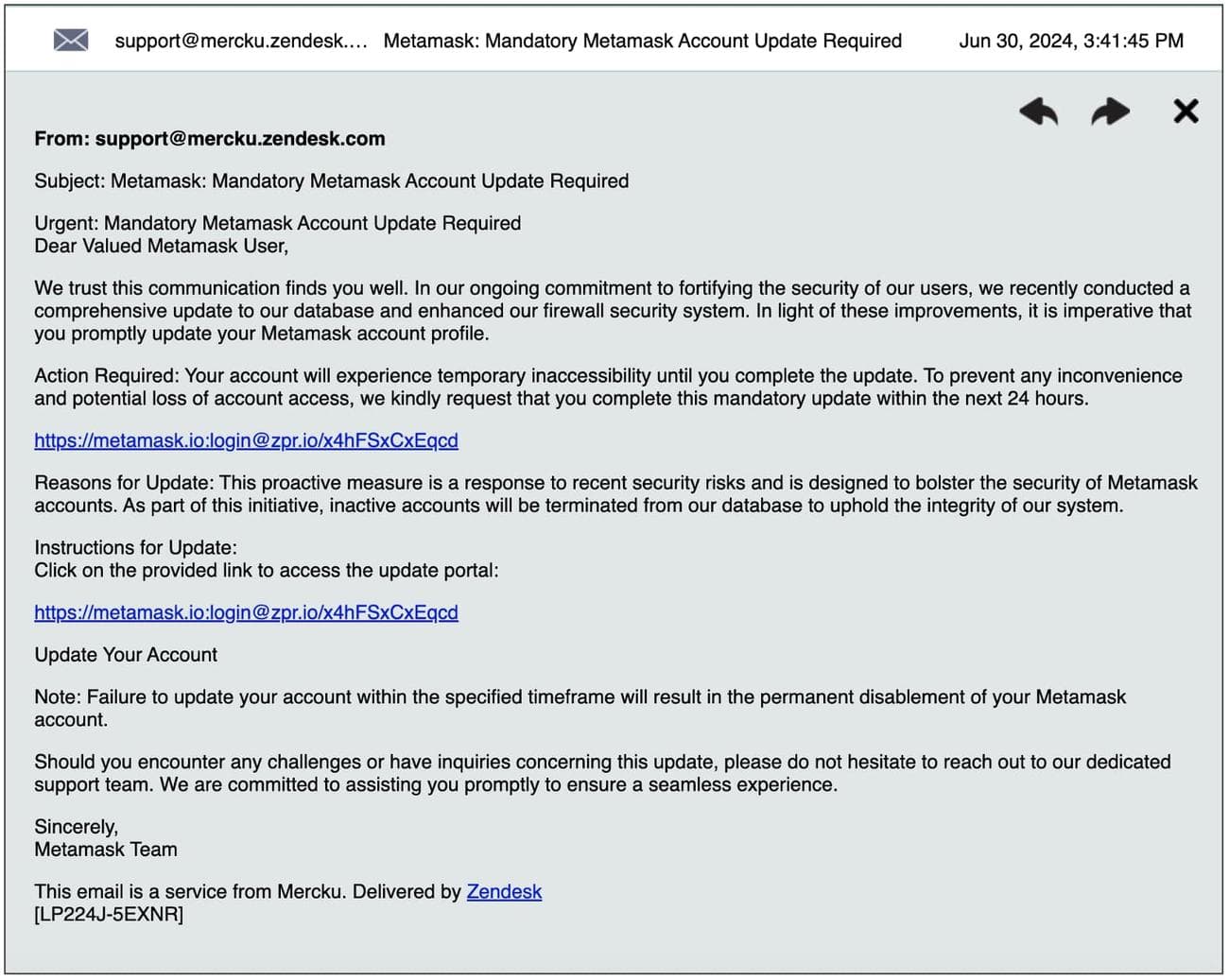

Μόλις υποβληθεί η ηλεκτρονική φόρμα, αποστέλλεται στον χρήστη ένα

μήνυμα

ηλεκτρονικού ταχυδρομείου με τίτλο, “Metamask: Απαιτείται υποχρεωτική ενημέρωση λογαριασμού Metamask” που φαίνεται παρακάτω:

Η πύλη υποστήριξης Zendesk της Mercku ανταποκρίνεται με email ηλεκτρονικού ψαρέματος MetaMask

(BleepingComputer)

Συγκεκριμένα, το email δίνει οδηγίες στους χρήστες να «ενημερώσουν τον λογαριασμό σας στο Metamask» εντός 24 ωρών ή να αντιμετωπίσουν «πιθανή απώλεια πρόσβασης στον λογαριασμό».

“Πιστεύουμε ότι αυτή η επικοινωνία σας βρίσκει καλά. Στο πλαίσιο της συνεχούς δέσμευσής μας να ενισχύσουμε την ασφάλεια των χρηστών μας, πραγματοποιήσαμε πρόσφατα μια ολοκληρωμένη ενημέρωση στη βάση δεδομένων μας και βελτιώσαμε το σύστημα ασφαλείας του τείχους προστασίας. Υπό το

φως

αυτών των βελτιώσεων, είναι επιτακτική ανάγκη να ενημερώσετε άμεσα το προφίλ του λογαριασμού σας Metamask.

Απαιτείται ενέργεια: Ο λογαριασμός σας θα αντιμετωπίσει προσωρινή αδυναμία πρόσβασης μέχρι να ολοκληρώσετε την ενημέρωση. Για την αποφυγή οποιασδήποτε ταλαιπωρίας και πιθανής απώλειας πρόσβασης στον λογαριασμό, παρακαλούμε να ολοκληρώσετε αυτήν την υποχρεωτική ενημέρωση εντός των επόμενων 24 ωρών.

hxxps://metamask.io:login@zpr[.]io/x4hFSxCxEqcd

Λόγοι ενημέρωσης: Αυτό το προληπτικό μέτρο αποτελεί απάντηση σε πρόσφατους κινδύνους ασφαλείας και έχει σχεδιαστεί για να ενισχύσει την ασφάλεια των λογαριασμών Metamask. Ως μέρος αυτής της πρωτοβουλίας, οι ανενεργοί λογαριασμοί θα τερματιστούν από τη βάση δεδομένων μας για να διατηρηθεί η ακεραιότητα του συστήματός μας.”

Με τα γραφεία της στον Καναδά, την Κίνα, τη Γερμανία και το Πακιστάν, η Mercku κάνει “

Διχτυωτό WiFi

δρομολογητές και εξοπλισμός. Οι ISP, συμπεριλαμβανομένων των Start.ca, FibreStream, Innsys, RealNett, Orion Telekom και Kelcom παρέχουν τον εξοπλισμό της Mercku στους πελάτες τους.

Σειρά προϊόντων Mercku

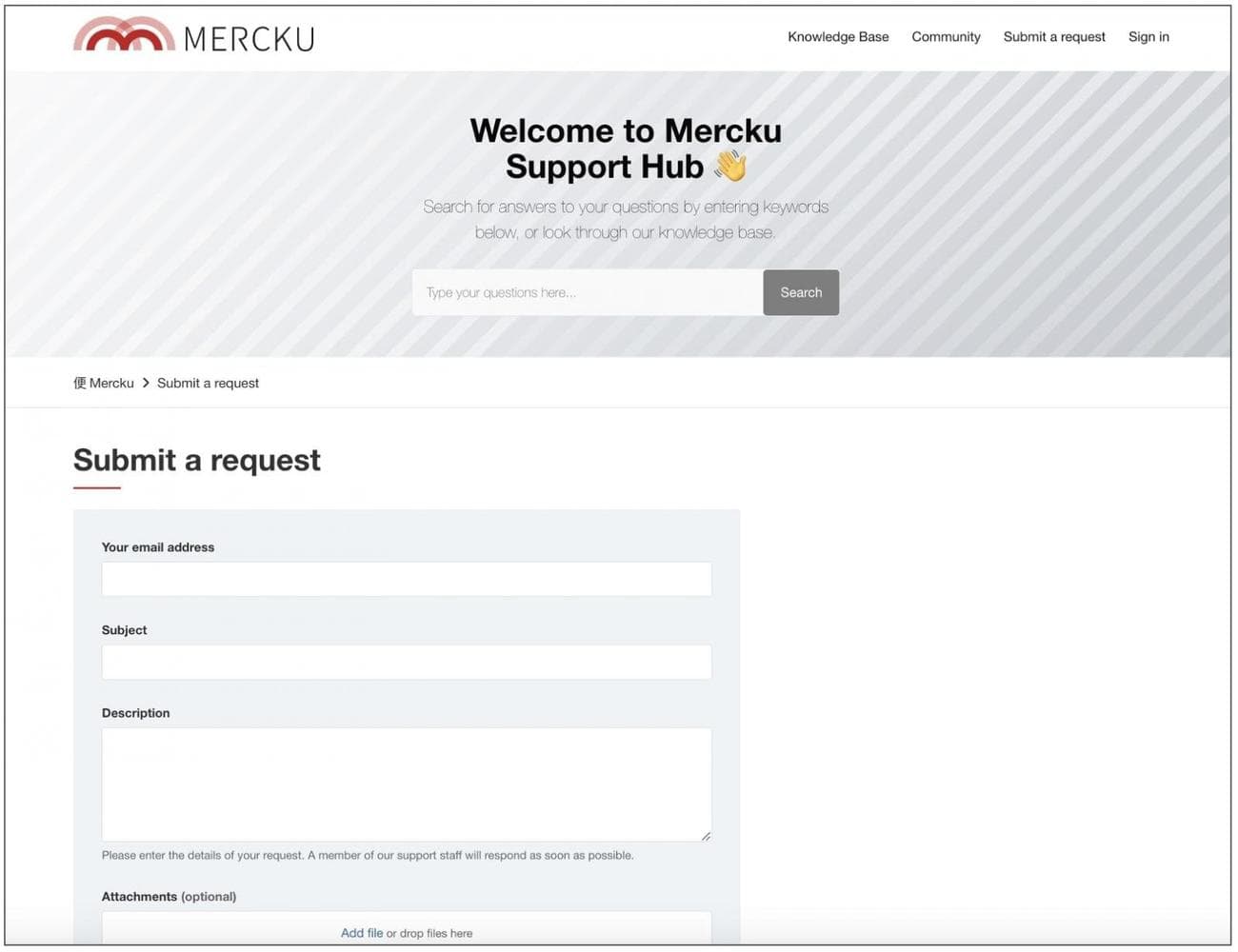

Στις δοκιμές μας, επικοινωνήσαμε με τη Mercku μέσω

η πύλη Zendesk του

και έλαβε το παραπάνω μήνυμα στη θέση μιας αυτοματοποιημένης επιβεβαίωσης.

Η πύλη υποστήριξης Zendesk της Mercku

(BleepingComputer)

Το μήνυμα ηλεκτρονικού ταχυδρομείου επιβεβαίωσης είναι ένα μήνυμα ηλεκτρονικού ψαρέματος (phishing). Οι χρήστες δεν πρέπει να απαντούν σε αυτό και να μην ανοίγουν συνδέσμους ή συνημμένα που περιέχονται σε αυτό.

Το MetaMask είναι ένα πορτοφόλι κρυπτονομισμάτων που χρησιμοποιεί το blockchain Ethereum και είναι διαθέσιμο ως επέκταση προγράμματος περιήγησης και εφαρμογή για κινητά.

Δεδομένης της δημοτικότητάς του, το MetaMask έχει γίνει συχνά στόχος επιτιθέμενων, συμπεριλαμβανομένων ηθοποιών phishing και απατεώνων κρυπτογράφησης.

Καταχρήσεις

πληροφορίες χρήστη

μέρος μιας διεύθυνσης URL για να φαίνεται αληθινό

Ο σύνδεσμος phishing που περιλαμβάνεται στο email (

ξεφλουδισμένος

για την ασφάλειά σας) έχει μια αρκετά ενδιαφέρουσα δομή:

hxxps://metamask.io:login@zpr[.]io/x4hFSxCxEqcd

Σε αντίθεση με το πώς εμφανίζεται η διεύθυνση URL, δεν σας οδηγεί στο “metamask.io”, αλλά στο zpr[.]io αντί.

Μια διεύθυνση URL ή μια διεύθυνση IP μπορεί να αναπαρασταθεί σε διαφορετικές μορφές. Οι επιτιθέμενοι έχουν καταχραστεί τέτοιες παραλλαγές που επιτρέπονται από τις προδιαγραφές του IETF για να στοχεύουν ανυποψίαστους χρήστες με επιθέσεις phishing.

Το σχήμα URL επιτρέπει τη χρήση ενός τμήματος που ονομάζεται “Αυθεντία”. Αυτό το τμήμα σάς επιτρέπει να καθορίσετε “πληροφορίες χρήστη”— που είναι κάτι σαν α

όνομα χρήστη

υπάρχει μεταξύ των URL

πρωτόκολλο

και το

πλήθος

εξαρτήματα

.

Συγκεκριμένα, από το RFC 3986, αυτή η δυνατότητα του “userinfo” διευκολύνει τους εισβολείς να το κάνουν κατάχρηση για “

σημασιολογικές επιθέσεις

.”

“Επειδή το δευτερεύον στοιχείο userinfo χρησιμοποιείται σπάνια και εμφανίζεται πριν από τον κεντρικό υπολογιστή στο στοιχείο αρχής, μπορεί να χρησιμοποιηθεί για τη δημιουργία ενός URI που έχει σκοπό να παραπλανήσει έναν ανθρώπινο χρήστη εμφανίζοντας να προσδιορίζει μια (αξιόπιστη) αρχή ονομασίας ενώ στην πραγματικότητα προσδιορίζει μια διαφορετική αρχή που κρύβεται πίσω από ο θόρυβος

ftp://cnn.example.com&

/top_story.htm

μπορεί να οδηγήσει έναν ανθρώπινο χρήστη να υποθέσει ότι ο κεντρικός υπολογιστής είναι “cnn.example.com”, ενώ στην πραγματικότητα είναι “10.0.0.1”.

Λάβετε υπόψη ότι ένα παραπλανητικό υποσυστατικό πληροφοριών χρήστη μπορεί να είναι πολύ μεγαλύτερο από το παραπάνω παράδειγμα.

Ένα παραπλανητικό URI, όπως το παραπάνω, είναι μια επίθεση στις προκαταλήψεις του χρήστη σχετικά με την έννοια ενός URI και όχι μια επίθεση στο ίδιο το λογισμικό.”

Το ίδιο ισχύει και για

https://

/tag/security

Αν και μπορεί

εμφανίζομαι

ότι συνδέεστε στο “

google

.com”, το τμήμα πριν από το “@” αντιπροσωπεύει τις “πληροφορίες χρήστη” και όχι τον αυθεντικό ιστότοπο της Google, επομένως θα συνεχίσετε να φτάσετε στο BleepingComputer.

Στην πράξη, το τμήμα πληροφοριών χρήστη του σχήματος URI χρησιμοποιείται σπάνια, από τεχνική άποψη. Παρόλο που το πρόγραμμα περιήγησής σας θα εξακολουθεί να “στέλλει” πληροφορίες χρήστη στον διακομιστή, θα αγνοηθούν από τον διακομιστή και το αίτημά σας θα συνεχιστεί όπως θα συνεχιζόταν ακόμα και αν το τμήμα πληροφοριών χρήστη απουσίαζε (δηλ. αν η διεύθυνση URL ήταν https:/ /www.bleepingcomputer.com/tag/security/).

Ανεξάρτητα από αυτό, αυτή η δυνατότητα μπορεί να γίνει και έχει γίνει κατάχρηση από παράγοντες απειλών για να δώσει μια εσφαλμένη εντύπωση ότι ένας χρήστης προσεγγίζει μια νόμιμη διεύθυνση URL επιχείρησης ενώ στην πραγματικότητα

δεν είναι

.

Στη συγκεκριμένη περίπτωση, κάνοντας κλικ στο hxxps://metamask.io:login@zpr[.]Το io/x4hFSxCxEqcd σας μεταφέρει πρώτα στο zpr[.]io/x4hFSxCxEqcd.

Το zpr[.]Η υπηρεσία io, η οποία είναι μια συντόμευση διεύθυνσης URL που γίνεται κατάχρηση από τον εισβολέα σε αυτήν την περίπτωση, ανακατευθύνει περαιτέρω τον επισκέπτη σε έναν άλλο ιστότοπο, hxxps://matjercasa.youcan[.]κατάστημα.

Ευτυχώς, κατά τη διάρκεια των δοκιμών μας, η ιστοσελίδα του τελικού προορισμού υποδεικνύει ότι ο λογαριασμός φιλοξενίας του τομέα .store έχει “ανασταλεί” και ως εκ τούτου περαιτέρω επιθέσεις έχουν αποτραπεί προς το παρόν.

Το BleepingComputer επικοινώνησε με τις ομάδες υποστήριξης και τύπου της Mercku το Σαββατοκύριακο για να τις ειδοποιήσει για αυτόν τον συμβιβασμό και να τους κάνει επιπλέον ερωτήσεις σχετικά με τον τρόπο που προέκυψε.

Στο μεταξύ, οι πελάτες και οι υποψήφιοι πελάτες της Mercku θα πρέπει να απέχουν από τη χρήση της πύλης υποστήριξης του κατασκευαστή και την αλληλεπίδραση με οποιεσδήποτε επικοινωνίες που προέρχονται από αυτήν.

VIA:

bleepingcomputer.com

0