Το

P2PInfect

, αρχικά ένα αδρανές botnet κακόβουλου λογισμικού peer-to-peer με ασαφή κίνητρα, επιτέλους ήρθε στη ζωή για να αναπτύξει μια μονάδα ransomware και ένα cryptominer σε επιθέσεις σε διακομιστές

Redis

.

Σύμφωνα με

Cado Security

το οποίο παρακολουθεί το P2PInfect εδώ και αρκετό καιρό, υπάρχουν ενδείξεις ότι το κακόβουλο λογισμικό λειτουργεί ως “botnet για ενοικίαση”, αν και οι αντικρουόμενες πληροφορίες εμποδίζουν τους ερευνητές να βγάλουν ασφαλή συμπεράσματα αυτήν τη στιγμή.

P2PInfect φόντο

Το P2PInfect τεκμηριώθηκε για πρώτη φορά τον Ιούλιο του 2023 από ερευνητές της Μονάδας 42, στοχεύοντας διακομιστές Redis χρησιμοποιώντας γνωστά τρωτά σημεία.

Η μετέπειτα εξέταση του κακόβουλου λογισμικού από την Cado Security αποκάλυψε ότι χρησιμοποίησε μια δυνατότητα αναπαραγωγής Redis για να εξαπλωθεί.

Μεταξύ Αυγούστου και Σεπτεμβρίου 2023, το P2PInfect αύξησε τη δραστηριότητά του σε χιλιάδες απόπειρες παραβίασης εβδομαδιαίως, ενώ εισήγαγε επίσης νέες δυνατότητες όπως μηχανισμούς επιμονής που βασίζονται σε cron, συστήματα εναλλακτικής

επικοινωνία

ς και κλείδωμα SSH.

Παρά την αυξημένη αυτή δραστηριότητα, το P2PInfect δεν εκτέλεσε κακόβουλες ενέργειες σε παραβιασμένα συστήματα, επομένως οι επιχειρησιακοί στόχοι του παρέμειναν θολοί.

Τον Δεκέμβριο του 2023, ανακαλύφθηκε μια νέα παραλλαγή P2PInfect από αναλυτές της Cado, η οποία σχεδιάστηκε για να στοχεύει επεξεργαστές 32-bit MIPS (Μικροεπεξεργαστής χωρίς Interlocked Pipelined Stage) που βρίσκονται σε δρομολογητές και

συσκευές

IoT.

Νέες ενότητες, ασαφείς στόχοι

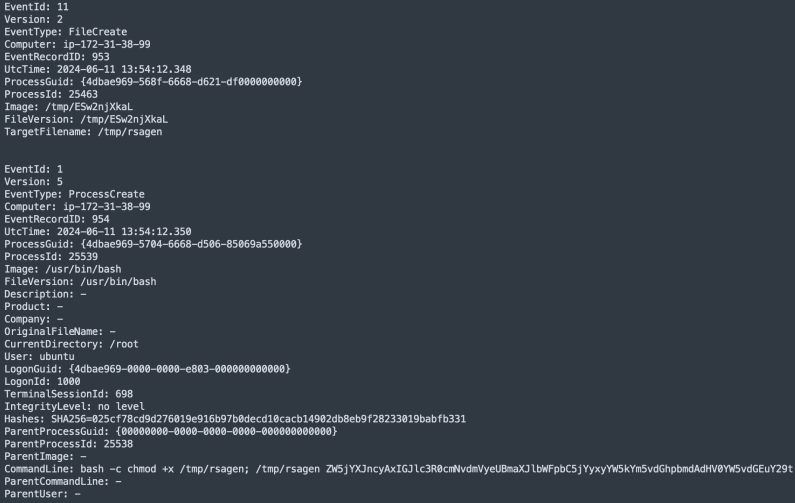

Η Cado αναφέρει ότι από τις 16 Μαΐου 2024, οι συσκευές που έχουν μολυνθεί με P2PInfect έλαβαν μια εντολή λήψης και εκτέλεσης ενός ωφέλιμου φορτίου ransomware (rsagen) από μια καθορισμένη διεύθυνση URL, με την εντολή να ισχύει έως τις 17 Δεκεμβρίου 2024.

Λήψη της μονάδας ransomware

Πηγή: Cado Security

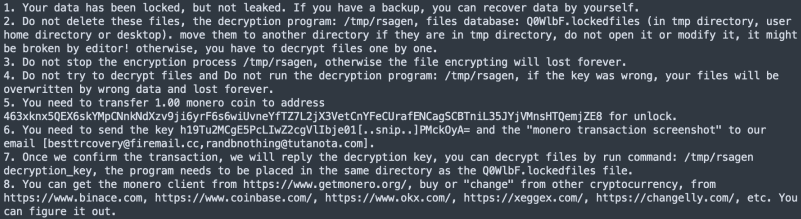

Κατά την εκκίνηση, το δυαδικό λογισμικό ransomware ελέγχει την ύπαρξη μιας σημείωσης λύτρων (“Τα δεδομένα σας έχουν κλειδωθεί!.txt”) για να αποφύγει την εκ νέου κρυπτογράφηση παραβιασμένων συστημάτων.

Το ransomware στοχεύει αρχεία με συγκεκριμένες επεκτάσεις που σχετίζονται με βάσεις δεδομένων (SQL, SQLITE3, DB), έγγραφα (DOC, XLS) και αρχεία πολυμέσων (MP3, WAV, MKV) και προσθέτει την επέκταση «.κρυπτογραφημένη» στα αρχεία που προκύπτουν.

Το ransomware επαναλαμβάνεται σε όλους τους καταλόγους, κρυπτογραφώντας αρχεία και αποθηκεύοντας μια βάση δεδομένων κρυπτογραφημένων αρχείων σε ένα προσωρινό αρχείο με την επέκταση «.lockedfiles».

Η ζημιά από τη μονάδα ransomware περιέχεται από το επίπεδο προνομίων του, το οποίο περιορίζεται σε αυτό του παραβιασμένου χρήστη Redis και των αρχείων που είναι προσβάσιμα σε αυτόν. Επίσης, επειδή το Redis αναπτύσσεται συχνά στη

μνήμη

, όχι πολλά πέρα από τα αρχεία διαμόρφωσης είναι κατάλληλα για κρυπτογράφηση.

Σημείωση λύτρων P2PInfect

Πηγή: Cado Security

Ο εξορύκτης XMR (Monero) που φαινόταν αδρανής σε προηγούμενες επαναλήψεις, έχει πλέον ενεργοποιηθεί, έχει απορριφθεί σε έναν προσωρινό κατάλογο και εκκινείται πέντε λεπτά μετά την έναρξη του κύριου ωφέλιμου φορτίου.

Το προδιαμορφωμένο πορτοφόλι και η πισίνα εξόρυξης στα δείγματα που εξετάστηκαν έχει κάνει μέχρι στιγμής 71 XMR, που είναι περίπου 10.000 $, αλλά ο Cado λέει ότι υπάρχει μια καλή πιθανότητα οι χειριστές να χρησιμοποιούν επιπλέον διευθύνσεις πορτοφολιού.

Ένα ιδιαίτερο χαρακτηριστικό του νέου P2PInfect είναι ότι το miner έχει ρυθμιστεί να χρησιμοποιεί όλη τη διαθέσιμη επεξεργαστική ισχύ, συχνά παρεμποδίζοντας τη λειτουργία της μονάδας ransomware.

Αξιοσημείωτο είναι επίσης ένα νέο rootkit σε λειτουργία χρήστη που επιτρέπει στα ρομπότ P2PInfect να κρύβουν τις κακόβουλες διεργασίες και τα αρχεία τους από τα εργαλεία ασφαλείας, παραβιάζοντας πολλαπλές διεργασίες για να επιτύχουν αυτήν την απόκρυψη.

Αν και το rootkit είναι θεωρητικά ικανό να κρύβει λειτουργίες αρχείων, συμβάντα πρόσβασης δεδομένων και συνδέσεις δικτύου, η αποτελεσματικότητά του περιορίζεται και πάλι από την ανάπτυξη Redis (τυπική) στη μνήμη.

Η έρευνα του Cado σχετικά με το εάν το P2PInfect ενοικιάζεται σε πολλούς κυβερνοεγκληματίες ή λειτουργεί από μια βασική ομάδα δεν έχει καταλήξει στο συμπέρασμα και τα στοιχεία υποστηρίζουν και τα δύο σενάρια.

Το βασικό στοιχείο είναι ότι το P2PInfect δεν είναι πλέον ένα πείραμα, αλλά μια πραγματική απειλή για τους διακομιστές Redis, ικανός να καταστρέψει δεδομένα και να κλέψει υπολογιστικούς πόρους για κέρδος.

VIA:

bleepingcomputer.com

0