Οι φορείς απειλών εκμεταλλεύονται ενεργά μια ευπάθεια διασχίσεως μονοπατιών του SolarWinds Serv-U, αξιοποιώντας τα δημόσια διαθέσιμα εκμεταλλεύσεις απόδειξης της ιδέας (

PoC

).

Αν και οι επιθέσεις δεν φαίνονται ιδιαίτερα εξελιγμένες, η παρατηρούμενη δραστηριότητα υπογραμμίζει τον κίνδυνο που ενέχουν τα μη επιδιορθωμένα τελικά σημεία, τονίζοντας την επείγουσα ανάγκη των διαχειριστών να εφαρμόζουν τις ενημερώσεις ασφαλείας.

Το

ελάττωμα CVE-2024-28995

Η ευπάθεια, CVE-2024-28995, είναι ένα ελάττωμα διέλευσης καταλόγου υψηλής σοβαρότητας, που επιτρέπει στους μη επιβεβαιωμένους εισβολείς να διαβάζουν αυθαίρετα αρχεία από το σύστημα αρχείων, δημιουργώντας συγκεκριμένα αιτήματα HTTP GET.

Η ευπάθεια προκύπτει από την ανεπαρκή επικύρωση των ακολουθιών διέλευσης μονοπατιών, επιτρέποντας στους εισβολείς να παρακάμπτουν τους ελέγχους ασφαλείας και να έχουν πρόσβαση σε ευαίσθητα αρχεία.

Το ελάττωμα επηρεάζει τα ακόλουθα προϊόντα SolarWinds:

- Serv-U FTP Server 15.4

- Serv-U Gateway 15.4

- Serv-U MFT Server 15.4

- Serv-U File Server 15.4.2.126 και παλαιότερη έκδοση

Παλαιότερες εκδόσεις (15.3.2 και παλαιότερες) επηρεάζονται επίσης, αλλά θα φτάσουν στο τέλος της ζωής τους τον Φεβρουάριο του 2025 και δεν υποστηρίζονται ήδη.

Η εκμετάλλευση του ελαττώματος μπορεί να εκθέσει ευαίσθητα δεδομένα από μη εξουσιοδοτημένη πρόσβαση σε αρχεία, οδηγώντας ενδεχομένως σε εκτεταμένο συμβιβασμό.

SolarWinds

κυκλοφόρησε την επείγουσα επιδιόρθωση 15.4.2

έκδοση 15.4.2.157, στις 5 Ιουνίου 2024, για την αντιμετώπιση αυτής της ευπάθειας με την εισαγωγή βελτιωμένων μηχανισμών επικύρωσης.

Δημόσια εκμετάλλευση

Το Σαββατοκύριακο, οι αναλυτές της Rapid7

δημοσίευσε μια τεχνική σύνταξη

που παρείχε λεπτομερή βήματα για την εκμετάλλευση της ευπάθειας διέλευσης καταλόγου στο SolarWinds Serv-U για την ανάγνωση αυθαίρετων αρχείων από το επηρεαζόμενο σύστημα.

Μια μέρα αργότερα, ένας ανεξάρτητος Ινδός

ερευνητής

κυκλοφόρησε ένα

PoC exploit και μαζικός σαρωτής

για το CVE-2024-28995 στο GitHub.

Τη Δευτέρα, Rapid7

προειδοποίησε

σχετικά με το πόσο ασήμαντο είναι να εκμεταλλευτεί κανείς το ελάττωμα, υπολογίζοντας τον αριθμό των περιπτώσεων που εκτίθενται στο

Διαδίκτυο

και δυνητικά ευάλωτων περιπτώσεων μεταξύ 5.500 και 9.500.

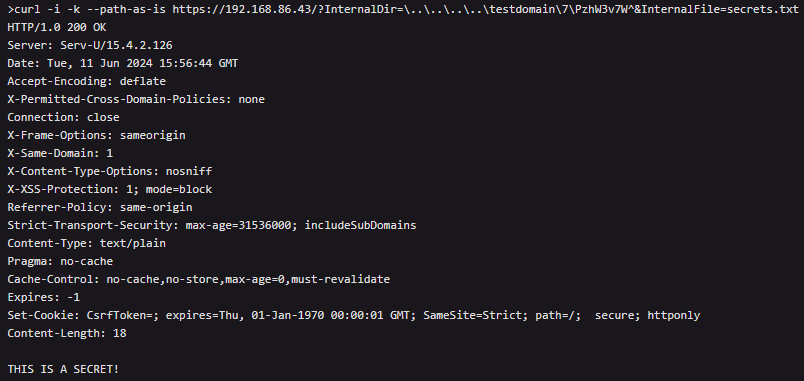

Εντολή Curl PoC

Πηγή: Rapid7

Η GreyNoise δημιούργησε ένα honeypot που μιμείται ένα ευάλωτο σύστημα Serv-U για την παρακολούθηση και ανάλυση προσπαθειών εκμετάλλευσης για το CVE-2024-28995.

Οι αναλυτές

παρατήρησε διάφορες στρατηγικές επίθεσης

συμπεριλαμβανομένων των πρακτικών ενεργειών πληκτρολογίου που υποδεικνύουν μη αυτόματες προσπάθειες εκμετάλλευσης της ευπάθειας, καθώς και αυτοματοποιημένες προσπάθειες.

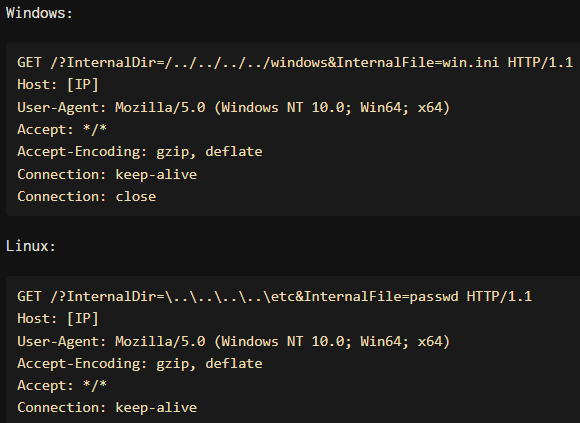

Οι εισβολείς χρησιμοποιούν ακολουθίες διέλευσης μονοπατιών για συγκεκριμένη πλατφόρμα, παρακάμπτοντας τους ελέγχους ασφαλείας χρησιμοποιώντας λανθασμένες κάθετες, τις οποίες το σύστημα Serv-U διορθώνει αργότερα, επιτρέποντας μη εξουσιοδοτημένη πρόσβαση στα αρχεία.

Τα τυπικά ωφέλιμα φορτία στα Windows είναι ‘GET /?InternalDir=/../../../../windows&InternalFile=win.ini’ και στο

Linux

είναι ‘GET /?InternalDir=…… ..etc&InternalFile=passwd.’

Απόπειρες εκμετάλλευσης σε Windows και Linux

Πηγή: GreyNoise

Τα πιο συχνά στοχευμένα αρχεία που βλέπει ο Greynoise είναι:

-

και τα λοιπά/

passwd

(περιέχει δεδομένα λογαριασμού χρήστη σε Linux) -

/ProgramData/RhinoSoft/Serv-U/

Serv-U-StartupLog.txt

(περιέχει πληροφορίες αρχείων καταγραφής εκκίνησης για τον διακομιστή FTP Serv-U) -

/παράθυρα/

win.ini

(αρχείο προετοιμασίας που περιέχει ρυθμίσεις διαμόρφωσης των Windows)

Οι εισβολείς στοχεύουν αυτά τα αρχεία για να κλιμακώσουν τα προνόμιά τους ή να εξερευνήσουν δευτερεύουσες ευκαιρίες στο δίκτυο που έχει παραβιαστεί.

Το GreyNoise αναφέρει περιπτώσεις όπου οι εισβολείς φαίνεται να κάνουν copy-paste εκμεταλλεύσεις χωρίς δοκιμή, με αποτέλεσμα αποτυχημένες προσπάθειες.

Σε άλλες απόπειρες εκμετάλλευσης από την Κίνα, οι επιτιθέμενοι επιδεικνύουν επιμονή, προσαρμοστικότητα και καλύτερη κατανόηση.

Η GreyNoise λέει ότι πειραματίστηκαν με διαφορετικά ωφέλιμα φορτία και μορφές για τέσσερις ώρες και προσάρμοσαν την προσέγγισή τους με βάση τις απαντήσεις του διακομιστή.

Με τις επιβεβαιωμένες επιθέσεις σε εξέλιξη, οι διαχειριστές συστήματος πρέπει να εφαρμόσουν τις διαθέσιμες επιδιορθώσεις το συντομότερο δυνατό.

VIA:

bleepingcomputer.com

0