Το Medusa banking trojan για Android επανεμφανίστηκε μετά από σχεδόν ένα χρόνο διατήρησης χαμηλότερου προφίλ σε καμπάνιες που στοχεύουν τη Γαλλία, την Ιταλία, τις Ηνωμένες Πολιτείες, τον Καναδά, την Ισπανία, το Ηνωμένο Βασίλειο και την Τουρκία.

Η νέα δραστηριότητα παρακολουθείται από τον Μάιο και βασίζεται σε πιο συμπαγείς παραλλαγές που απαιτούν λιγότερα δικαιώματα και διαθέτουν νέες λειτουργίες σε μια προσπάθεια να ξεκινήσουν συναλλαγές απευθείας από την παραβιασμένη συσκευή

Γνωστό και ως TangleBot, το Medusa banking trojan είναι μια λειτουργία Android malware-as-a-service (MaaS) που ανακαλύφθηκε το 2020. Το κακόβουλο λογισμικό παρέχει καταγραφή πλήκτρων, στοιχεία ελέγχου οθόνης και χειρισμό

SMS

.

Αν και έχει το ίδιο όνομα, η λειτουργία διαφέρει από τη συμμορία ransomware και το botnet που βασίζεται στο Mirai για κατανεμημένες επιθέσεις άρνησης υπηρεσίας (DDoS).

Οι πρόσφατες καμπάνιες ανακαλύφθηκαν από την ομάδα πληροφοριών απειλών στην εταιρεία διαχείρισης διαδικτυακής απάτης Cleafy, η οποία λέει ότι οι παραλλαγές κακόβουλου λογισμικού είναι πιο ελαφριές, χρειάζονται λιγότερα δικαιώματα στη συσκευή και περιλαμβάνουν επικάλυψη πλήρους οθόνης και λήψη στιγμιότυπου οθόνης.

Τελευταίες καμπάνιες

Τα πρώτα στοιχεία των πρόσφατων παραλλαγών της Medusa είναι από τον Ιούλιο του 2023, το

λένε οι ερευνητές

. Ο Cleafy τα παρατήρησε σε καμπάνιες που βασίζονται στο phishing μέσω SMS («smishing») για να φορτώσει το κακόβουλο λογισμικό μέσω εφαρμογών dropper.

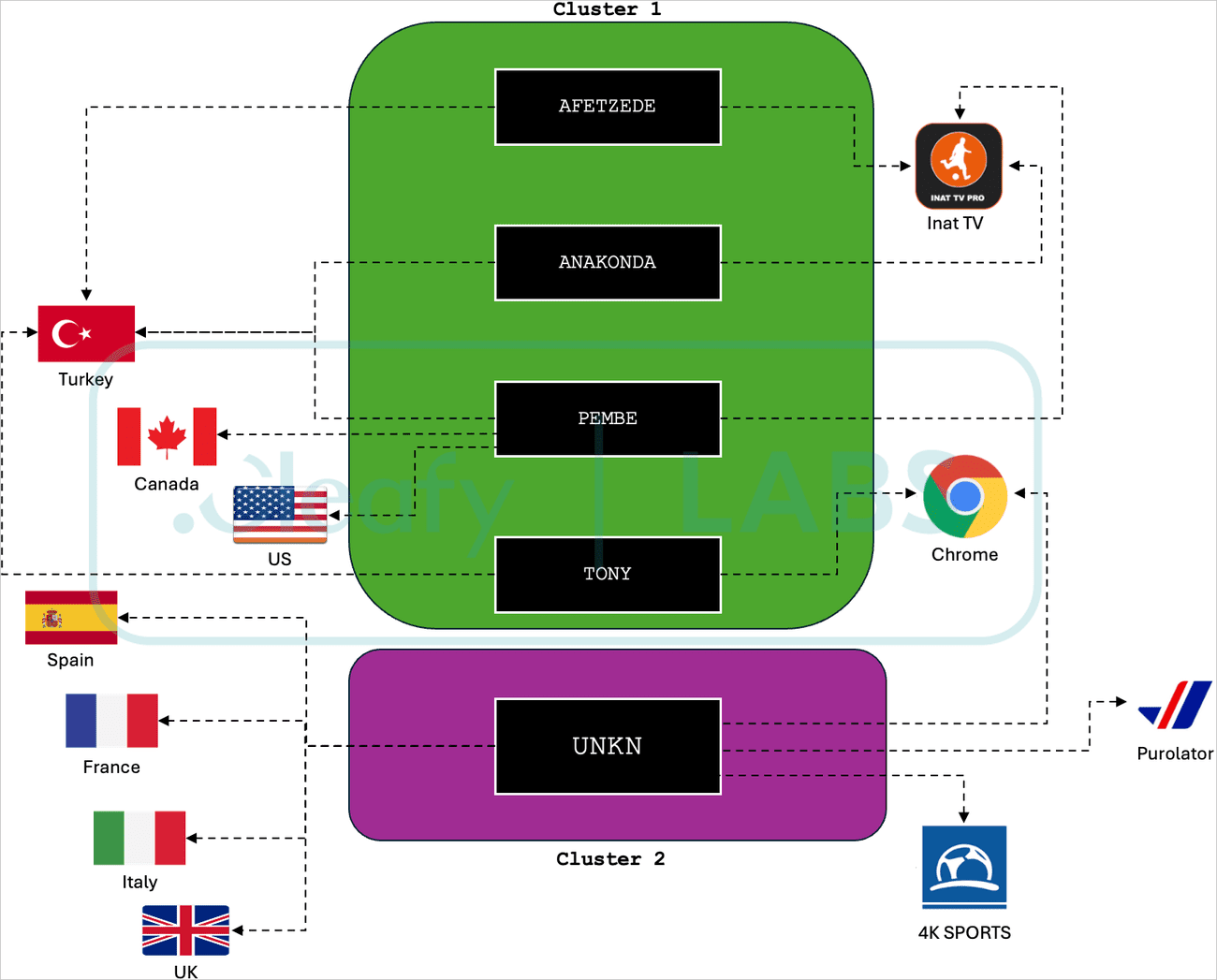

Οι ερευνητές ανακάλυψαν 24 καμπάνιες που χρησιμοποιούν το κακόβουλο λογισμικό και τις απέδωσαν σε πέντε ξεχωριστά botnets (UNKN, AFETZEDE, ANAKONDA, PEMBE και TONY) που παρείχαν κακόβουλες εφαρμογές.

Το botnet UNKN λειτουργεί από ένα ξεχωριστό σύμπλεγμα παραγόντων απειλών, οι οποίοι επικεντρώνονται στη στόχευση χωρών στην Ευρώπη, ιδιαίτερα στη Γαλλία, την Ιταλία, την Ισπανία και το Ηνωμένο Βασίλειο.

Επισκόπηση των botnets και των συμπλεγμάτων Medusa

Πηγή: Cleafy

Οι πρόσφατες εφαρμογές dropper που χρησιμοποιούνται σε αυτές τις επιθέσεις περιλαμβάνουν ένα ψεύτικο πρόγραμμα περιήγησης

Chrome

, μια εφαρμογή συνδεσιμότητας 5G και μια ψεύτικη εφαρμογή ροής που ονομάζεται 4K

Sports

.

Δεδομένου ότι το πρωτάθλημα

UEFA

EURO 2024 βρίσκεται σε εξέλιξη αυτή τη στιγμή, η επιλογή της εφαρμογής ροής 4K Sports ως δόλωμα φαίνεται επίκαιρη.

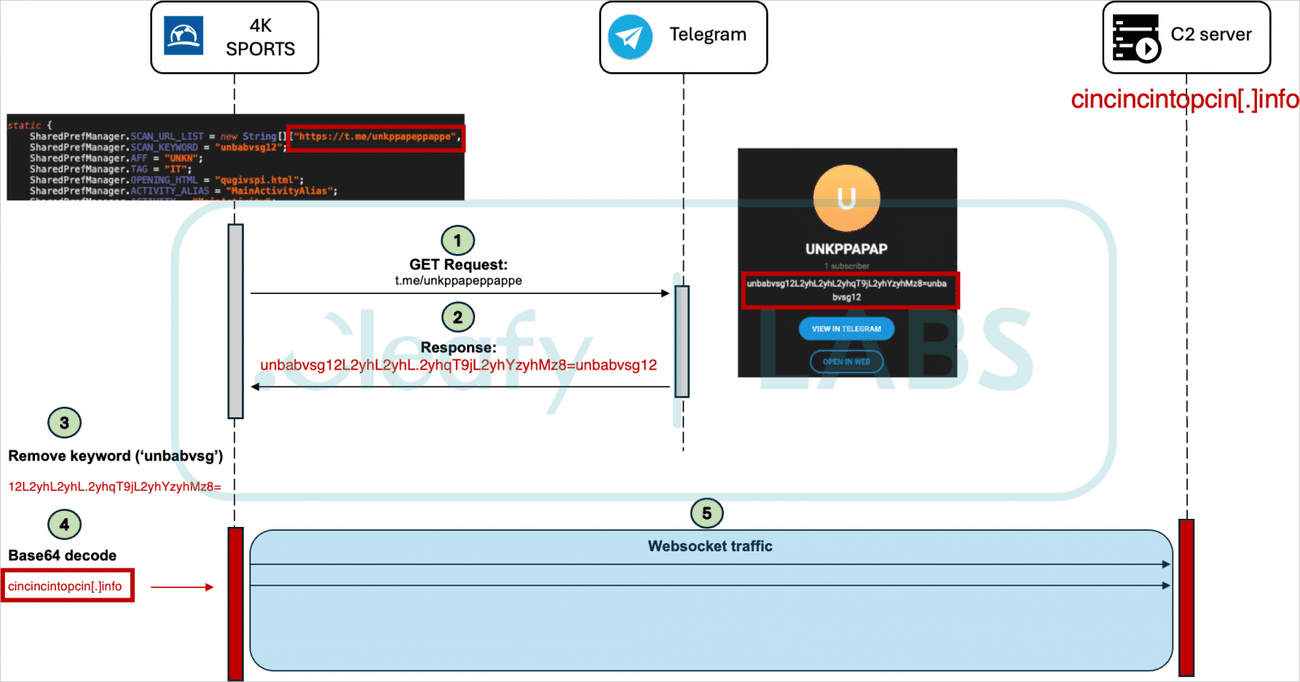

Σαφή σχόλια ότι όλες οι καμπάνιες και τα botnet διαχειρίζονται η κεντρική υποδομή της Medusa, η οποία ανακτά δυναμικά τις διευθύνσεις URL για τον διακομιστή εντολών και ελέγχου (C2) από δημόσια προφίλ κοινωνικών μέσων.

Ανάκτηση διευθύνσεων C2 από κρυφά κανάλια

Πηγή: Cleafy

Νέα παραλλαγή Medusa

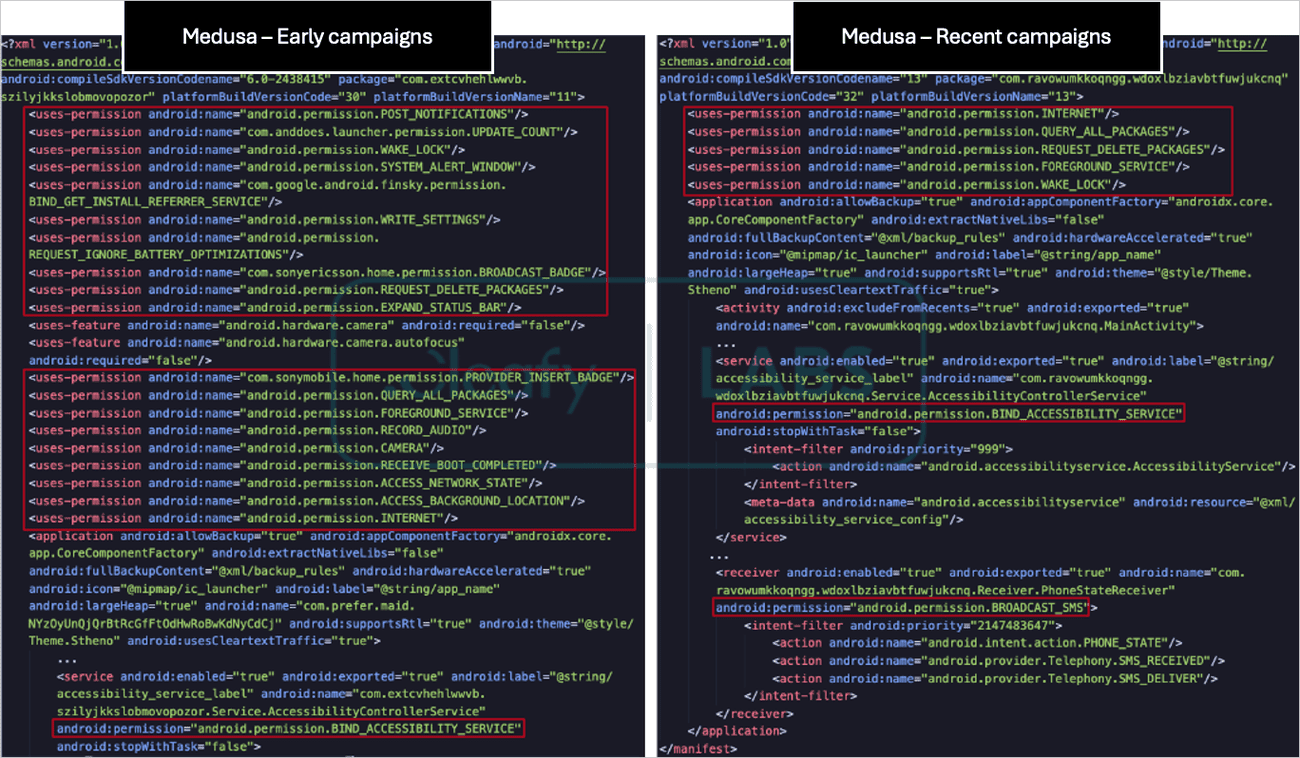

Οι συντάκτες του κακόβουλου λογισμικού Medusa επέλεξαν να μειώσουν το αποτύπωμά του σε παραβιασμένες συσκευές, ζητώντας τώρα μόνο ένα μικρό σύνολο αδειών, αλλά εξακολουθούν να απαιτούν τις Υπηρεσίες Προσβασιμότητας του Android.

Επίσης, το κακόβουλο λογισμικό διατηρεί την ικανότητά του να έχει πρόσβαση στη λίστα επαφών του θύματος και να στέλνει SMS, μια μέθοδο διανομής κλειδιών.

Σύγκριση των απαιτούμενων αδειών

Πηγή: Cleafy

Η ανάλυση του Cleafy δείχνει ότι οι δημιουργοί κακόβουλου λογισμικού αφαίρεσαν 17 εντολές από την προηγούμενη έκδοση του κακόβουλου λογισμικού και πρόσθεσαν πέντε νέες:

-

καταστροφέας

: απεγκατάσταση μιας συγκεκριμένης εφαρμογής -

permdrawover

: ζητήστε άδεια “Drawing Over”. -

επικάλυψης

: ορίστε μια επικάλυψη μαύρης οθόνης -

take_scr

: τραβήξτε ένα στιγμιότυπο οθόνης -

update_sec

: ενημέρωση μυστικού χρήστη

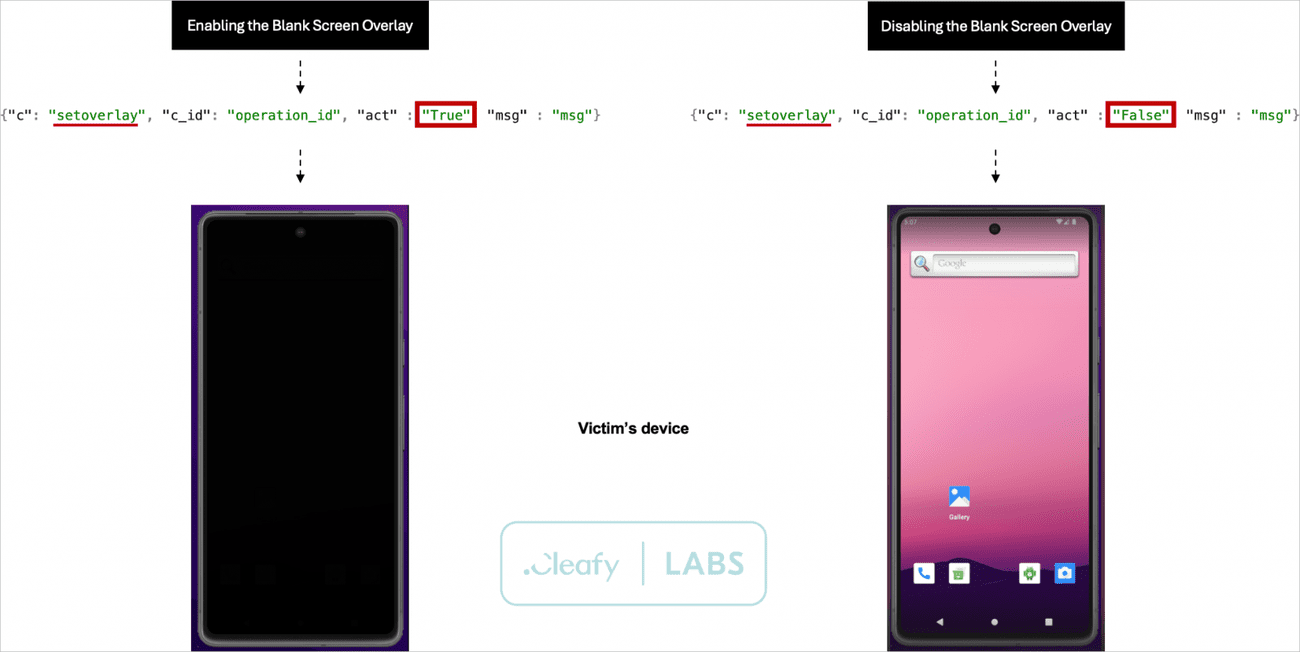

Η εντολή «setoverlay» είναι αξιοσημείωτη καθώς επιτρέπει στους απομακρυσμένους εισβολείς να εκτελούν παραπλανητικές ενέργειες, όπως να κάνουν τη συσκευή να φαίνεται κλειδωμένη/απενεργοποιημένη για να κρύψει τις κακόβουλες δραστηριότητες ODF που συμβαίνουν στο παρασκήνιο.

Επικάλυψη μαύρης οθόνης σε δράση

Πηγή: Cleafy

Η νέα δυνατότητα λήψης στιγμιότυπων οθόνης είναι επίσης μια σημαντική προσθήκη, δίνοντας στους φορείς απειλών έναν νέο τρόπο κλοπής ευαίσθητων πληροφοριών από μολυσμένες συσκευές.

Συνολικά, η λειτουργία trojan mobile banking της Medusa φαίνεται να διευρύνει το εύρος στόχευσης και να γίνεται πιο κρυφή, δημιουργώντας το έδαφος για πιο μαζική ανάπτυξη και υψηλότερο αριθμό θυμάτων.

Αν και το Cleafy δεν έχει παρατηρήσει ακόμη καμία από τις εφαρμογές dropper στο

Google

Play, καθώς αυξάνεται ο αριθμός των εγκληματιών του κυβερνοχώρου που συμμετέχουν στο MaaS, οι στρατηγικές διανομής είναι βέβαιο ότι θα διαφοροποιηθούν και θα γίνουν πιο εξελιγμένες.

VIA:

bleepingcomputer.com

0