Ο γίγαντας του Διαδικτύου

Cloudflare

αναφέρει ότι η υπηρεσία επίλυσης DNS, 1.1.1.1, ήταν πρόσφατα απρόσιτη ή υποβαθμισμένη για ορισμένους από τους πελάτες του λόγω ενός συνδυασμού παραβίασης του Πρωτοκόλλου Συνοριακής Πύλης (BGP) και μιας διαρροής διαδρομής.

Το περιστατικό συνέβη την περασμένη εβδομάδα και επηρέασε 300 δίκτυα σε 70 χώρες. Παρά αυτούς τους αριθμούς, η εταιρεία λέει ότι ο αντίκτυπος ήταν «αρκετά χαμηλός» και σε ορισμένες χώρες οι χρήστες δεν το παρατήρησαν καν.

Λεπτομέρειες περιστατικού

Το Cloudflare λέει ότι στις 18:51 UTC στις 27 Ιουνίου, η Eletronet SA (AS267613) άρχισε να ανακοινώνει τη διεύθυνση IP 1.1.1.1/32 στους ομοτίμους και στους ανοδικούς παρόχους της.

Πηγή: Cloudflare

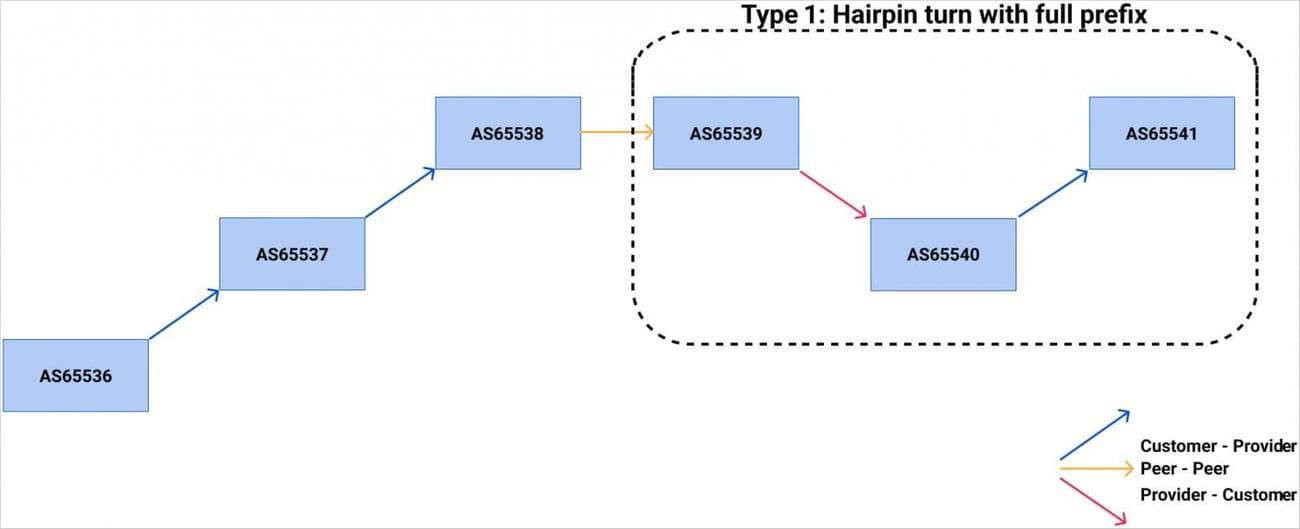

Αυτή η εσφαλμένη ανακοίνωση έγινε αποδεκτή από πολλά δίκτυα, συμπεριλαμβανομένου ενός παρόχου Tier 1, ο οποίος την αντιμετώπισε ως διαδρομή Remote Triggered Blackhole (RTBH).

Η αεροπειρατεία συνέβη επειδή η δρομολόγηση BGP ευνοεί την πιο συγκεκριμένη διαδρομή. Η ανακοίνωση του AS267613 για την 1.1.1.1/32 ήταν πιο συγκεκριμένη από την 1.1.1.0/24 του Cloudflare, με αποτέλεσμα τα δίκτυα να δρομολογούν εσφαλμένα την

κυκλοφορία

στο AS267613.

Κατά συνέπεια, η κυκλοφορία που προοριζόταν για το πρόγραμμα επίλυσης DNS 1.1.1.1 του Cloudflare απορρίφθηκε/απορρίφθηκε και, ως εκ τούτου, η υπηρεσία έγινε μη διαθέσιμη για ορισμένους χρήστες.

Ένα λεπτό αργότερα, στις 18:52 UTC, η Nova Rede de Telecomunicações Ltda (AS262504) διέρρευσε λανθασμένα το 1.1.1.0/24 ανάντη του AS1031, το οποίο το διέδωσε περαιτέρω, επηρεάζοντας την παγκόσμια δρομολόγηση.

Πηγή: Cloudflare

Αυτή η διαρροή άλλαξε τις κανονικές διαδρομές δρομολόγησης BGP, προκαλώντας την εσφαλμένη δρομολόγηση της κυκλοφορίας που προοριζόταν για την 1.1.1.1, επιδεινώνοντας το πρόβλημα της αεροπειρατείας και προκαλώντας επιπλέον προβλήματα

προσβασιμότητα

ς και

καθυστέρηση

ς.

Το Cloudflare εντόπισε τα προβλήματα γύρω στις 20:00 UTC και έλυσε την αεροπειρατεία περίπου δύο ώρες αργότερα. Η διαρροή διαδρομής επιλύθηκε στις 02:28 UTC.

Προσπάθεια αποκατάστασης

Η πρώτη γραμμή ανταπόκρισης του Cloudflare ήταν να εμπλακεί με τα δίκτυα που εμπλέκονται στο περιστατικό, ενώ παράλληλα απενεργοποίησε τις συνεδρίες peering με όλα τα προβληματικά δίκτυα για να μετριάσει τον αντίκτυπο και να αποτρέψει την περαιτέρω διάδοση εσφαλμένων διαδρομών.

Η εταιρεία εξηγεί ότι οι εσφαλμένες ανακοινώσεις δεν επηρέασαν τη δρομολόγηση εσωτερικού δικτύου λόγω της υιοθέτησης της Υποδομής Δημοσίου Κλειδιού Πόρων (RPKI), η οποία οδήγησε στην αυτόματη απόρριψη των μη έγκυρων διαδρομών.

Οι μακροπρόθεσμες λύσεις που παρουσιάζει το Cloudflare στη μεταθανάτια σύνταξη περιλαμβάνουν:

- Βελτιώστε τα συστήματα ανίχνευσης διαρροών διαδρομής ενσωματώνοντας περισσότερες πηγές δεδομένων και ενσωματώνοντας σημεία δεδομένων σε πραγματικό χρόνο.

- Προωθήστε την υιοθέτηση της υποδομής δημόσιου κλειδιού πόρων (RPKI) για επικύρωση προέλευσης διαδρομής (ROV).

-

Προωθήστε την υιοθέτηση των αρχών Αμοιβαίας Συμφωνίας για Ασφάλεια Δρομολόγησης (MANRS), οι οποίες περιλαμβάνουν την απόρριψη μη έγκυρων μηκών προθέματος και την

εφαρμογή

ισχυρών μηχανισμών φιλτραρίσματος. - Ενθαρρύνετε τα δίκτυα να απορρίπτουν προθέματα IPv4 μεγαλύτερα από /24 στην Προεπιλεγμένη Ελεύθερη Ζώνη (DFZ).

- Υποστήριξη για την ανάπτυξη αντικειμένων ASPA (που έχει συνταχθεί επί του παρόντος από το IETF), τα οποία χρησιμοποιούνται για την επικύρωση της διαδρομής AS στις ανακοινώσεις BGP.

- Εξερευνήστε τις δυνατότητες εφαρμογής του RFC9234 και του Discard Origin Authorization (DOA).

VIA:

bleepingcomputer.com

0