Η

Twilio

επιβεβαί

ω

σε ότι ένα μη ασφαλές τελικό σημείο

API

επέτρεψε στους παράγοντες απειλών να επαληθεύσουν τους αριθμούς τηλεφώνου εκατομμυρίων χρηστών ελέγχου ταυτότητας πολλαπλών παραγόντων Authy, καθιστώντας τους δυνητικά ευάλωτους σε επιθέσεις ηλεκτρονικού ψαρέματος (phishing) SMS και ανταλλαγής SIM.

Το Authy είναι μια εφαρμογή για κινητά που δημιουργεί κωδικούς ελέγχου ταυτότητας πολλαπλών παραγόντων σε ιστότοπους όπου έχετε ενεργοποιήσει το MFA.

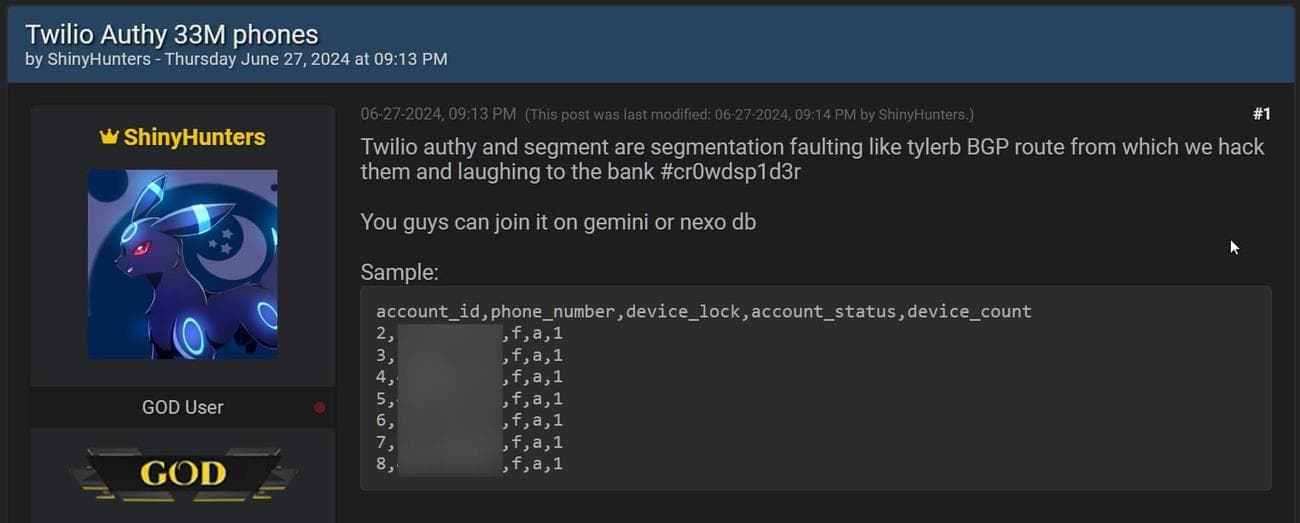

Στα τέλη Ιουνίου, ένας ηθοποιός απειλών με το όνομα ShinyHunters διέρρευσε ένα αρχείο κειμένου CSV που περιείχε αυτό που ισχυρίζεται ότι είναι 33 εκατομμύρια τηλεφωνικοί αριθμοί καταχωρημένοι στην υπηρεσία Authy.

Το ShinyHunters μοιράζεται δεδομένα του Twilio Authy σε ένα φόρουμ hacking

Πηγή: BleepingComputer

Το αρχείο CSV περιέχει 33.420.546 σειρές, καθεμία από τις οποίες περιέχει ένα αναγνωριστικό λογαριασμού, έναν αριθμό τηλεφώνου, μια στήλη “over_the_top”, την κατάσταση λογαριασμού και τον αριθμό συσκευών.

Η Twilio επιβεβαίωσε τώρα στο BleepingComputer ότι οι φορείς απειλών συνέταξαν τη λίστα των αριθμών τηλεφώνου χρησιμοποιώντας ένα μη επικυρωμένο τελικό σημείο API.

“Η Twilio εντόπισε ότι οι φορείς απειλών ήταν σε θέση να αναγνωρίσουν δεδομένα που σχετίζονται με λογαριασμούς Authy, συμπεριλαμβανομένων αριθμών τηλεφώνου, λόγω μη επαληθευμένου τερματικού σημείου. Έχουμε λάβει μέτρα για να ασφαλίσουμε αυτό το τελικό σημείο και να μην επιτρέπουμε πλέον αιτήματα χωρίς έλεγχο ταυτότητας”, είπε ο Twilio στο BleepingComputer.

“Δεν έχουμε δει στοιχεία που να αποδεικνύουν ότι οι παράγοντες της απειλής απέκτησαν πρόσβαση στα συστήματα της Twilio ή άλλα ευαίσθητα δεδομένα. Ως προφύλαξη, ζητάμε από όλους τους χρήστες του Authy να ενημερώσουν τις πιο πρόσφατες εφαρμογές Android και

iOS

για τις πιο πρόσφατες ενημερώσεις ασφαλείας και ενθαρρύνουμε όλους τους χρήστες του Authy να παραμείνετε επιμελείς και έχετε αυξημένη ευαισθητοποίηση σχετικά με τις επιθέσεις phishing και smishing.”

Το 2022, η Twilio αποκάλυψε ότι υπέστη παραβιάσεις τον Ιούνιο και τον Αύγουστο που επέτρεψαν σε φορείς απειλών να παραβιάσουν την υποδομή της και να έχουν πρόσβαση στις πληροφορίες πελατών της Authy.

Κατάχρηση μη ασφαλών API

Η BleepingComputer έμαθε ότι τα δεδομένα συγκεντρώθηκαν με την τροφοδοσία μιας τεράστιας λίστας αριθμών τηλεφώνου στο μη ασφαλές τελικό σημείο του API. Εάν ο αριθμός ήταν έγκυρος, το τελικό σημείο θα επέστρεφε πληροφορίες σχετικά με τους συσχετισμένους λογαριασμούς που είναι εγγεγραμμένοι στο Authy.

Τώρα που το API έχει ασφαλιστεί, δεν είναι πλέον δυνατή η κατάχρησή του για να επαληθευτεί εάν ένας αριθμός τηλεφώνου χρησιμοποιείται με το Authy.

Αυτή η τεχνική είναι παρόμοια με το πώς οι φορείς απειλών έκαναν κατάχρηση ενός μη ασφαλούς API του Twitter και του

Facebook

API για να συντάξουν προφίλ δεκάδων εκατομμυρίων χρηστών που περιέχουν δημόσιες και μη δημόσιες πληροφορίες.

Ενώ το Authy scrape περιείχε μόνο αριθμούς τηλεφώνου, μπορεί να είναι επωφελές για χρήστες που θέλουν να πραγματοποιήσουν επιθέσεις smishing και ανταλλαγής SIM για να παραβιάσουν λογαριασμούς.

Οι ShinyHunters αναφέρουν αυτό στην ανάρτησή τους, δηλώνοντας, “Μπορείτε να συμμετάσχετε στο gemini ή στο Nexo db”, προτείνοντας στους παράγοντες απειλών να συγκρίνουν τη λίστα των αριθμών τηλεφώνου με αυτούς που διέρρευσαν σε υποτιθέμενες παραβιάσεις δεδομένων Gemini και Nexo.

Εάν βρεθούν αντιστοιχίες, οι φορείς απειλών θα μπορούσαν να επιχειρήσουν να πραγματοποιήσουν επιθέσεις ανταλλαγής SIM ή επιθέσεις phishing για να παραβιάσουν τους λογαριασμούς ανταλλαγής κρυπτονομισμάτων και να κλέψουν όλα τα περιουσιακά στοιχεία.

Το Twilio έχει τώρα

κυκλοφόρησε μια νέα ενημέρωση ασφαλείας

και συνιστά στους χρήστες να κάνουν αναβάθμιση σε Authy Android (v25.1.0) και iOS App (v26.1.0), η οποία περιλαμβάνει ενημερώσεις ασφαλείας. Δεν είναι σαφές πώς αυτή η ενημέρωση ασφαλείας βοηθά στην προστασία των χρηστών από τους παράγοντες απειλών που χρησιμοποιούν τα αποκομμένα δεδομένα σε επιθέσεις.

Οι εξουσιοδοτημένοι χρήστες θα πρέπει επίσης να διασφαλίζουν ότι οι λογαριασμοί τους για κινητά έχουν διαμορφωθεί ώστε να αποκλείουν τις μεταφορές αριθμών χωρίς να παρέχουν κωδικό πρόσβασης ή να απενεργοποιούν τις προστασίες ασφαλείας.

Επιπλέον, οι χρήστες του Authy θα πρέπει να είναι σε επιφυλακή για πιθανές επιθέσεις phishing μέσω SMS που επιχειρούν να υποκλέψουν πιο ευαίσθητα δεδομένα, όπως κωδικούς πρόσβασης.

Σε κάτι που φαίνεται να είναι μια άσχετη παραβίαση, το Twilio ξεκίνησε επίσης

αποστολή ειδοποιήσεων παραβίασης δεδομένων

αφού ο μη ασφαλής κάδος AWS S3 ενός τρίτου προμηθευτή εξέθεσε δεδομένα που σχετίζονται με SMS που αποστέλλονται μέσω της εταιρείας.

VIA:

bleepingcomputer.com

0