Οι χάκερ εκμεταλλεύονται μια κρίσιμη

ευπάθεια

που επηρεάζει όλους τους δρομολογητές WiFi D-Link DIR-859 για τη συλλογή πληροφοριών λογαριασμού από τη συσκευή, συμπεριλαμβανομένων των κωδικών πρόσβασης.

Το ζήτημα ασφαλείας αποκαλύφθηκε τον Ιανουάριο και επί του παρόντος παρακολουθείται ως

CVE-2024-0769

(9,8 βαθμολογία σοβαρότητας) – ένα ελάττωμα διέλευσης διαδρομής που οδηγεί στην αποκάλυψη πληροφοριών.

Παρόλο που το

μοντέλο

δρομολογητή WiFi D-Link DIR-859 έφτασε στο τέλος της ζωής του (EoL) και δεν λαμβάνει πλέον ενημερώσεις, ο πωλητής εξακολουθούσε να κυκλοφορεί ένα

συμβουλευτική για την ασφάλεια

εξηγώντας ότι το ελάττωμα υπάρχει στο αρχείο “fatlady.php” της συσκευής, επηρεάζει όλες τις εκδόσεις υλικολογισμικού και επιτρέπει στους εισβολείς να διαρρεύσουν δεδομένα περιόδου σύνδεσης, να επιτύχουν κλιμάκωση των προνομίων και να αποκτήσουν πλήρη έλεγχο μέσω του πίνακα διαχείρισης.

Η D-Link δεν αναμένεται να κυκλοφορήσει μια ενημερωμένη έκδοση κώδικα για το

CVE

-2024-0769, επομένως οι κάτοχοι της συσκευής θα πρέπει να μεταβούν σε μια υποστηριζόμενη συσκευή το συντομότερο δυνατό.

Εντοπίστηκε δραστηριότητα εκμετάλλευσης

Η πλατφόρμα παρακολούθησης απειλών GreyNoise έχει παρατηρήσει το

ενεργή εκμετάλλευση του CVE-2024-0769

σε επιθέσεις που βασίζονται σε μια μικρή παραλλαγή του δημόσιου εκμεταλλεύματος.

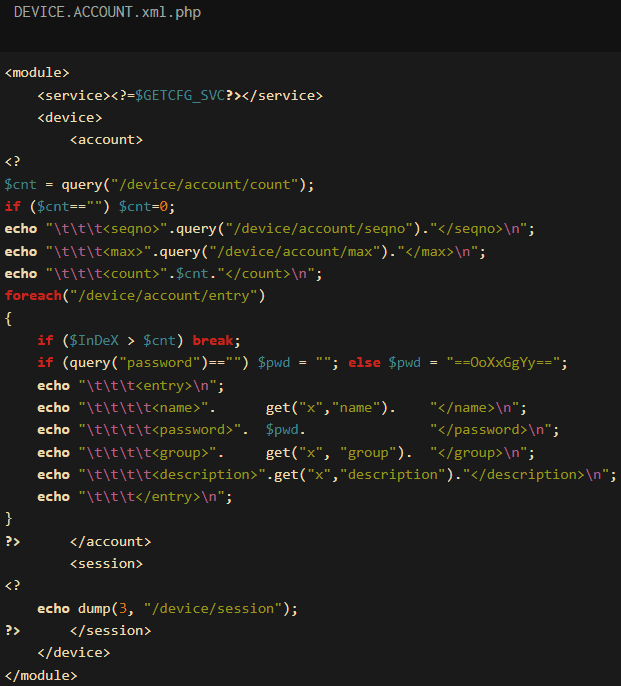

Οι ερευνητές εξηγούν ότι οι χάκερ στοχεύουν το αρχείο «DEVICE.ACCOUNT.xml» για να απορρίψουν όλα τα ονόματα λογαριασμών, τους κωδικούς πρόσβασης, τις ομάδες χρηστών και τις περιγραφές χρηστών που υπάρχουν στη συσκευή.

Περιεχόμενα του ανακτημένου αρχείου διαμόρφωσης

Πηγή: GreyNoise

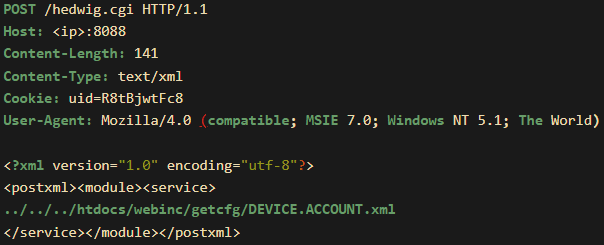

Η επίθεση αξιοποιεί ένα κακόβουλο αίτημα POST στο ‘/hedwig.cgi’, εκμεταλλευόμενο το CVE-2024-0769 για πρόσβαση σε ευαίσθητα αρχεία διαμόρφωσης (“getcfg”) μέσω του αρχείου “fatlady.php”, το οποίο ενδεχομένως περιέχει διαπιστευτήρια χρήστη.

Κακόβουλο αίτημα POST

Πηγή: GreyNoise

Το GreyNoise δεν έχει καθορίσει τα κίνητρα των επιτιθέμενων, αλλά η στόχευση των κωδικών πρόσβασης των χρηστών δείχνει την πρόθεση να πραγματοποιήσει κατάληψη της συσκευής, δίνοντας έτσι στον εισβολέα τον πλήρη έλεγχο της συσκευής.

«Δεν είναι σαφές προς το παρόν ποια είναι η σκοπούμενη χρήση αυτών των πληροφοριών που αποκαλύπτονται, πρέπει να σημειωθεί ότι αυτές οι

συσκευές

δεν θα λάβουν ποτέ μια ενημέρωση κώδικα», εξηγούν οι ερευνητές.

“Οποιεσδήποτε πληροφορίες αποκαλύπτονται από τη συσκευή θα παραμείνουν πολύτιμες για τους εισβολείς για όλη τη διάρκεια ζωής της συσκευής, όσο παραμένει ανοιχτή στο διαδίκτυο” – GreyNoise

Το GreyNoise σημειώνει ότι το δημόσιο εκμετάλλευση απόδειξης της ιδέας, στο οποίο βασίζονται οι τρέχουσες επιθέσεις, στοχεύει το αρχείο “DHCPS6.BRIDGE-1.xml” αντί για το “DEVICE.ACCOUNT.xml”, ώστε να μπορεί να χρησιμοποιηθεί για τη στόχευση άλλων αρχείων διαμόρφωσης , συμπεριλαμβανομένου:

- ACL.xml.php

- ROUTE.STATIC.xml.php

- INET.WAN-1.xml.php

- WIFI.WLAN-1.xml.php

Αυτά τα αρχεία θα μπορούσαν να εκθέσουν διαμορφώσεις για λίστες ελέγχου πρόσβασης (ACL), NAT,

ρυθμίσεις

τείχους προστασίας, λογαριασμούς συσκευών και διαγνωστικά, επομένως οι υπερασπιστές θα πρέπει να γνωρίζουν ότι αποτελούν πιθανούς στόχους για εκμετάλλευση.

Το GreyNoise καθιστά διαθέσιμο α

μεγαλύτερη λίστα αρχείων

που θα μπορούσε να γίνει επίκληση σε επιθέσεις που εκμεταλλεύονται το CVE-2024-0769. Αυτό θα πρέπει να υπερασπιστεί διακομιστή σε περίπτωση που προκύψουν άλλες παραλλαγές.

VIA:

bleepingcomputer.com

0