Η πρόσφατη επίθεση στην αλυσίδα εφοδιασμού μεγάλης κλίμακας που διεξήχθη μέσ

ω

πολλαπλών CDN, συγκεκριμένα των Polyfill.io, BootCDN, Bootcss και Staticfile, η οποία επηρέασε από 100.000 έως δεκάδες εκατομμύρια ιστότοπους, έχει εντοπιστεί σε έναν κοινό χειριστή, σύμφωνα με ερευνητές.

Οι ερευνητές ανακάλυψαν ένα δημόσιο αποθετήριο

GitHub

όπου οι υποτιθέμενοι χειριστές του Polyfill.io είχαν εκθέσει κατά λάθος τα μυστικά τους κλειδιά Cloudflare.

Χρησιμοποιώντας αυτά τα κλειδιά API που διέρρευσαν, τα οποία ήταν ακόμα ενεργά, οι ερευνητές μπόρεσαν να διαπιστώσουν ότι ένας κοινός χειριστής βρισκόταν πίσω από τους τέσσερις τομείς και την επίθεση της ευρύτερης αλυσίδας εφοδιασμού.

Τυχαία έκθεση πλήκτρων Cloudflare

Ερευνητές ασφαλείας και λάτρεις του ανοιχτού κώδικα intel (OSINT) ανακάλυψαν ένα αποθετήριο GitHub που σχετίζεται με τον τομέα polyfill.io, ο οποίος ενεπλάκη σε μια μεγάλης κλίμακας επίθεση στην αλυσίδα εφοδιασμού που πιστεύεται τώρα ότι έχει επηρεάσει δεκάδες εκατομμύρια ιστότοπους.

Τα μυστικά που διέρρευσαν στο αποθετήριο επέτρεψαν στους ερευνητές να αποδώσουν την επίθεση της εφοδιαστικής αλυσίδας που αφορούσε και τις 4 υπηρεσίες CDN, συγκεκριμένα, Polyfill.io, BootCDN, Bootcss και Staticfile, σε μία μόνο οντότητα.

Η ανακάλυψη έγινε ως αποτέλεσμα της συλλογικής προσπάθειας μεταξύ ερευνητών

Ζε-Ζενγκ Γου

ψευδώνυμος χρήστης

mdmck10

και την ερευνητική ομάδα

ασφάλεια

ς,

MalwareHunterTeam

.

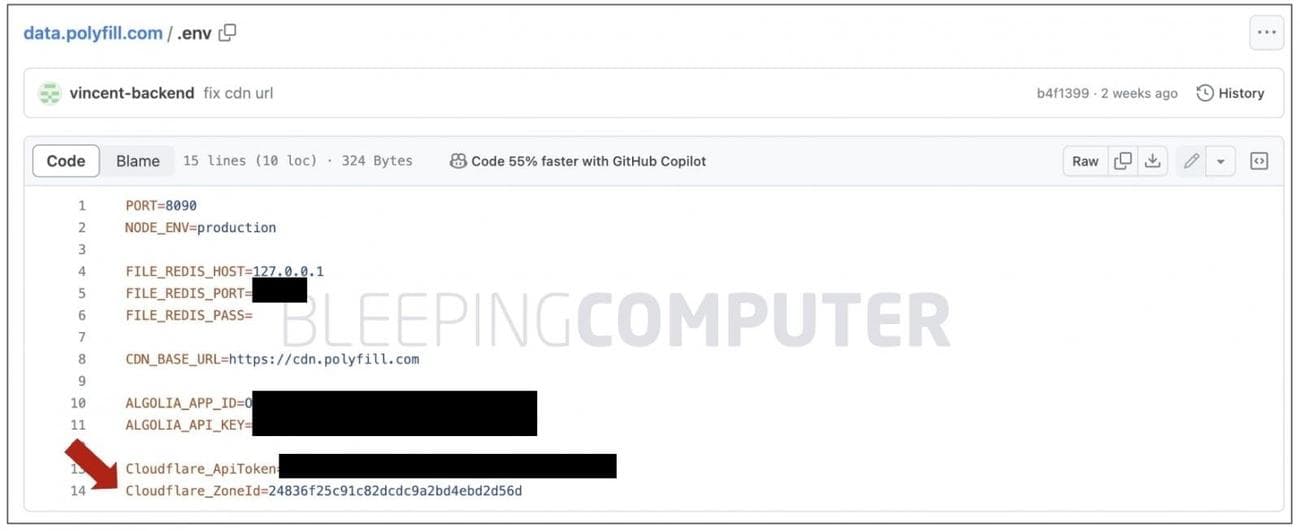

Ο Ze-Zheng Wu, προγραμματιστής και υποψήφιος διδάκτορας με έδρα το Hangzhou της Κίνας, ανακάλυψε ένα αποθετήριο GitHub με τίτλο “data.polyfill.com” που φαινόταν να περιέχει τον πηγαίο κώδικα υποστήριξης του Polyfill.io και την εκ νέου κυκλοφορία του Polyfill.com.

Ο

ερευνητής

παρατήρησε ότι ο κάτοχος του repo είχε ανεβάσει κατά λάθος ένα αρχείο .env στο δημόσιο αποθετήριο:

Τα μυστικά που είναι αποθηκευμένα σε αρχείο .env εκτίθενται σε ένα αποθετήριο GitHub

(BleepingComputer)

Τα αρχεία Dot env (.env) χρησιμοποιούνται από προγραμματιστές και sysadmin για την αποθήκευση μυστικών όπως κλειδιά και διακριτικά API, μεταβλητές περιβάλλοντος και ρυθμίσεις διαμόρφωσης. Ως εκ τούτου, αυτά τα αρχεία θα πρέπει να προστατεύονται με περιοριστικές άδειες και να προστατεύονται σε μεγάλο βαθμό από το κοινό.

Το εκτεθειμένο αρχείο, όπως φαίνεται και από το BleepingComputer, περιέχει ένα διακριτικό API Cloudflare, αναγνωριστικό ζώνης Cloudflare (του τομέα Polyfill.io), κλειδιά API Algolia, μεταξύ άλλων τιμών.

Το BleepingComputer παρατήρησε επίσης ότι προηγούμενες εκδόσεις του αρχείου είχαν διαπιστευτήρια “παραγωγής” MySQL.

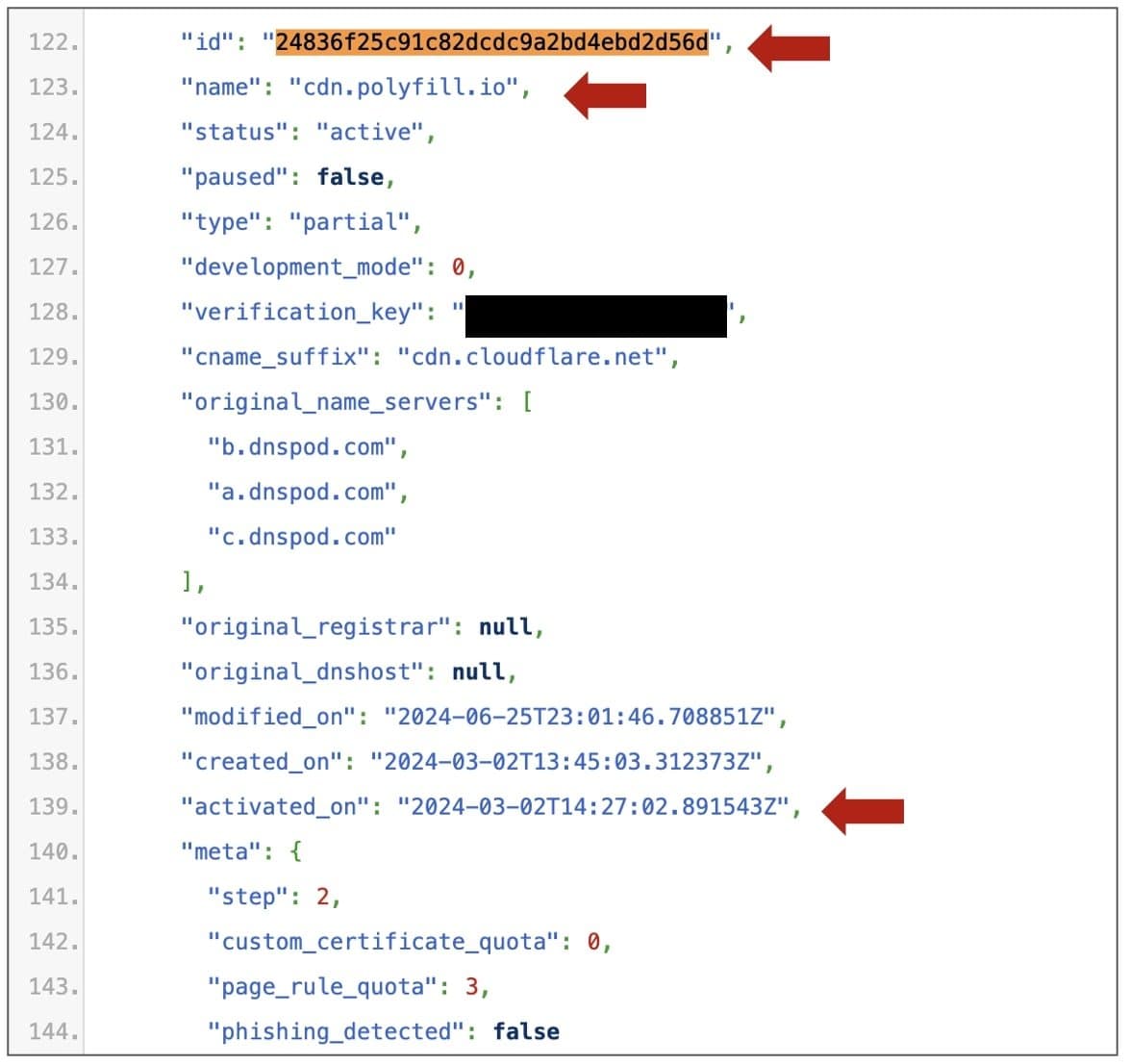

Το κλειδί API Cloudflare επέτρεψε στους ερευνητές, ιδίως στον mdmck10, να ρωτήσουν και να αποκτήσουν μια λίστα με

ενεργές ζώνες

που σχετίζεται με τον συγκεκριμένο λογαριασμό Cloudflare.

Ένα Cloudflare”

ζώνη

” είναι ένας τρόπος για τους διαχειριστές ενός ιστότοπου να οργανώνουν και να διαχειρίζονται τομείς στον λογαριασμό τους στο Cloudflare και διαφορετικές ρυθμίσεις για κάθε τομέα.

Σε γενικές γραμμές, κάθε “ζώνη” του Cloudflare περιλαμβάνει ένα όνομα τομέα, τις ρυθμίσεις του DNS, τις ημερομηνίες δημιουργίας ή τροποποίησης της ζώνης και μεταδεδομένα που σχετίζονται με τον κάτοχό του.

Μεταξύ όλων των τομέων (ή ζωνών) που επιστράφηκαν για τον λογαριασμό Cloudflare, ένας ήταν για

cdn.polyfill.io

. Παρατηρήστε πώς το αναγνωριστικό ζώνης ταιριάζει επίσης με το αναγνωριστικό ζώνης που αναφέρεται στο αρχείο .env που βρίσκεται στο αποθετήριο GitHub παραπάνω:

Αναγνωριστικό ζώνης που σχετίζεται με τον τομέα Polyfill

(mdmck10)

Το αρχείο JSON 430 γραμμών, κοινόχρηστο από το mdmck10, περιείχε επιπλέον καταχωρίσεις για τομείς,

staticfile.net

,

bootcdn.net

,

bootcss.com

,

υποδεικνύοντας ότι η διαχείρισή τους γινόταν με τον ίδιο λογαριασμό χρήστη Cloudflare, που λειτουργεί από μια κοινή οντότητα.

Ενώ το Cloudflare δεν εξουσιοδότησε ποτέ το Polyfill.io να χρησιμοποιεί το λογότυπο και το όνομά του και δεν ενέκρινε ποτέ την υπηρεσία, την Τετάρτη, οι εγγραφές DNS για το Polyfill.io άλλαξαν μυστηριωδώς στο Cloudflare’s, υποδεικνύοντας ότι η υπηρεσία του Cloudflare χρησιμοποιήθηκε τουλάχιστον εν μέρει από τους κατόχους τομέα.

Επικοινωνήσαμε με το Cloudflare εκείνη τη στιγμή για να καταλάβουμε αν συμμετείχε στην αλλαγή σε αυτές τις εγγραφές DNS ή στη βοήθεια στον μετριασμό της επίθεσης, αλλά δεν λάβαμε απάντηση.

Μια λίστα «χορηγών» που δημοσιεύθηκε νωρίτερα από ιδιοκτήτες υπηρεσιών Polyfill

(

Κρις Βάιολετ

)

Ευρύτερη επίθεση είναι πιθανό να συνεχιστεί από τον Ιούνιο του 2023

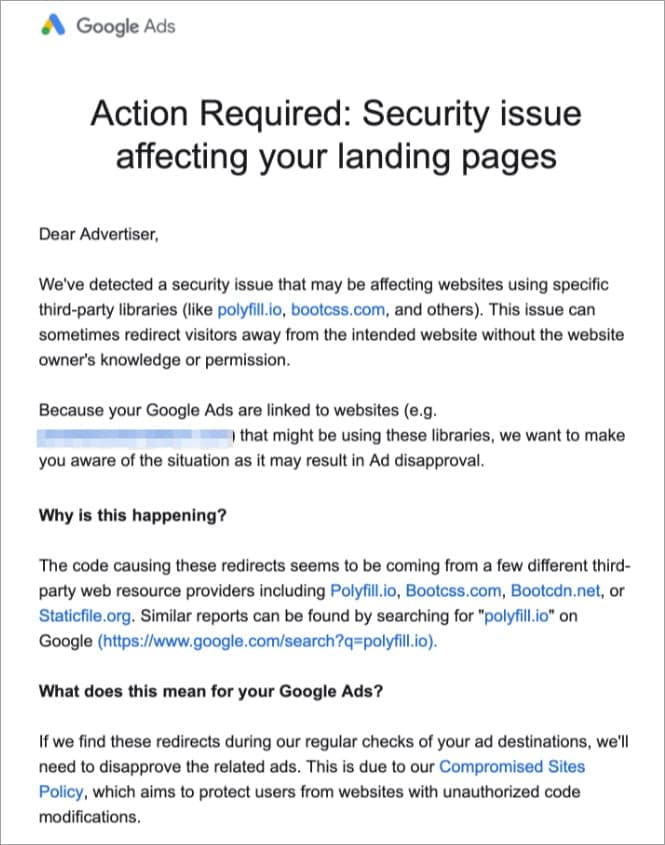

Το MalwareHunterTeam που παρακολουθούσε στενά την κατάσταση επέστησε την προσοχή στο γεγονός ότι η προειδοποίηση της

Google

προς τους διαφημιστές της σχετικά με την επίθεση στην αλυσίδα εφοδιασμού δεν περιοριζόταν σε σελίδες προορισμού διαφημίσεων που ενσωματώνουν το polyfill.io, αλλά σε τρεις ακόμη υπηρεσίες, το Bootcss, το BootCDN και το Staticfile.

Επιστολή της Google προς τους διαφημιστές σχετικά με την επίθεση στην αλυσίδα εφοδιασμού

“Αλλά κατά κάποιο τρόπο όλοι παρέλειψαν να ενδιαφέρονται γι’ αυτό. Μερικά από τα πρώτα άρθρα της κατάστασης ανέφεραν αυτούς τους τομείς με τον έναν ή τον άλλον τρόπο… και βασικά αυτό είναι.”

γράφει

Το MalwareHunterTeam σε ένα νήμα στο X (πρώην Twitter).

Η ερευνητική ομάδα ασφάλειας προειδοποίησε ότι ο συνδυασμένος αντίκτυπος που προκύπτει από αυτές τις άλλες τρεις υπηρεσίες είναι πιθανό να έχει πολύ ευρύτερο αντίκτυπο από ό,τι αρχικά αναμενόταν.

Μόλις πρόσφατα, ο συνιδρυτής και διευθύνων σύμβουλος της Cloudflare, Matthew Prince δήλωσε ότι “δεκάδες εκατομμύρια ιστότοποι (4% του ιστού)” χρησιμοποιούσαν το Polyfill.io, μεταγλωττίζοντας το περιστατικό “

εξαιρετικά ανησυχητικό

” όπως είναι.

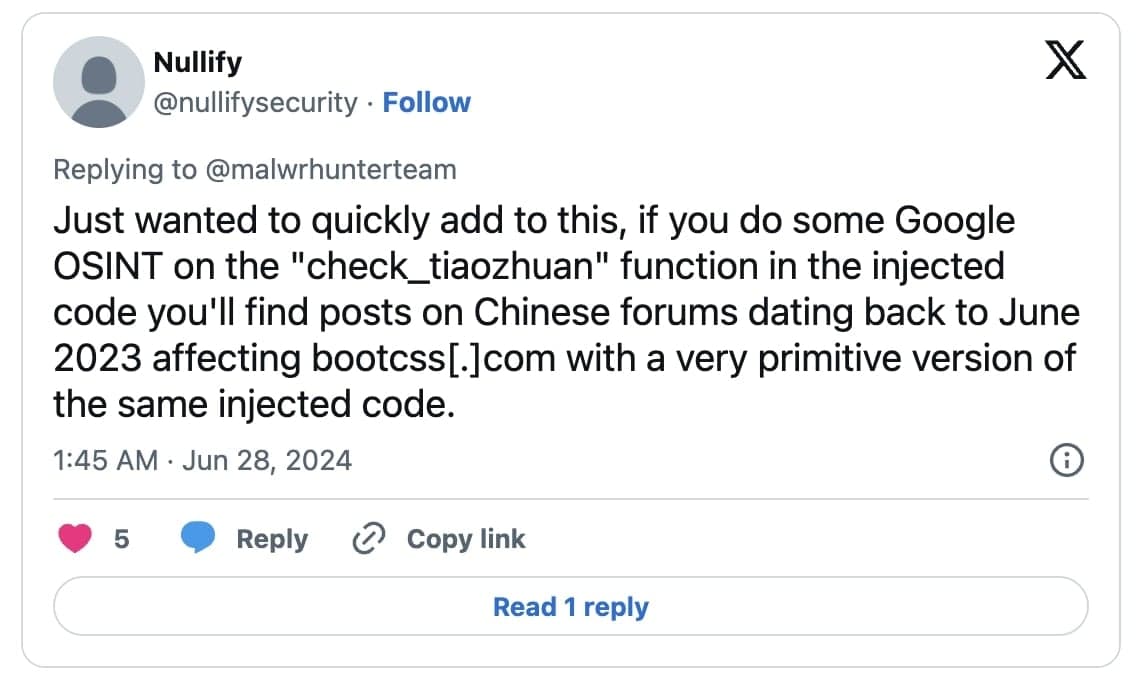

Ο Nullify, ένας ιατροδικαστής και ερευνητής ασφαλείας με έδρα την Αυστραλία, έκανε τώρα μια ακόμη πιο ανησυχητική παρατήρηση.

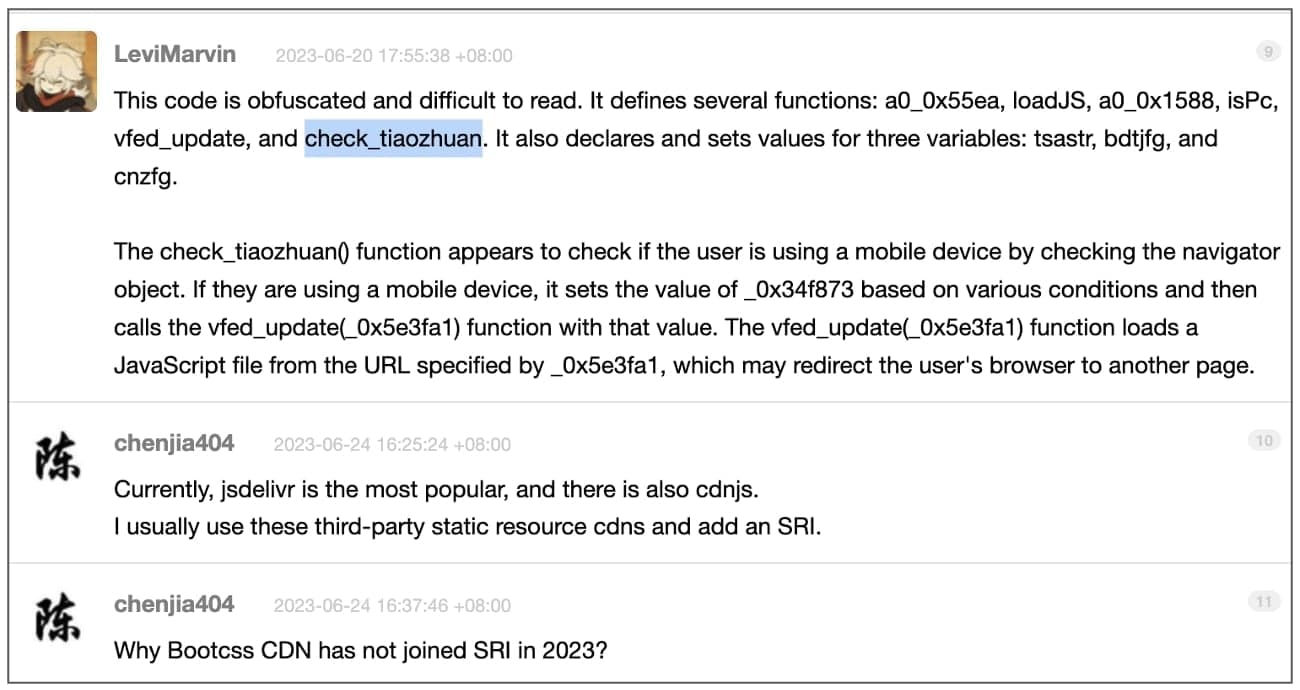

Αναφορές στο “check_tiaozhuan”, μια συνάρτηση που αντιπροσωπεύει τον κακόβουλο κώδικα που έχει εισαχθεί, υπάρχουν στα “κινεζικά φόρουμ που χρονολογούνται από τον Ιούνιο του 2023.”

Από τότε, «μια πολύ πρωτόγονη έκδοση του ίδιου εγχυόμενου κώδικα» ήταν σε κυκλοφορία μέσω του BootCSS, σύμφωνα με τον ερευνητή.

Το BleepingComputer μπόρεσε να επιβεβαιώσει ανεξάρτητα ότι πολλές σελίδες φόρουμ στην κινεζική γλώσσα, που χρονολογούνται ήδη από τις 20 Ιουνίου 2023, έχουν προγραμματιστές που προσπαθούν να αποκρυπτογραφήσουν και να κατανοήσουν τον ανώμαλο “συσκοτισμένο κώδικα” που παραδόθηκε από το BootCSS.

Η λειτουργία «check_tiaozhuan», σύμφωνα με τους προγραμματιστές, θα ερευνούσε εάν ένας επισκέπτης εκτελούσε μια κινητή συσκευή και θα «ανακατευθύνει το πρόγραμμα περιήγησης του χρήστη σε άλλη σελίδα»:

Περίεργος “συστηματικός κώδικας” που εμφανίζεται από προγραμματιστές στο BootCSS CDN από τον Ιούνιο του 2023

(BleepingComputer)

Οι ερευνητές της Sansec που

για πρώτη φορά σήμανε συναγερμός για την επίθεση Polyfill.io

έχουν ενημερώσει τη λίστα των τομέων που σχετίζονται με την επίθεση της αλυσίδας εφοδιασμού ώστε να περιλαμβάνει:

bootcdn.net

bootcss.com

staticfile.net

staticfile.org

unionadjs.com

xhsbpza.com

union.macoms.la

newcrbpc.com

Κατάσταση “Whack-a-Mole”: Ο πλήρης αντίκτυπος δεν έχει ακόμη αξιολογηθεί

Αν και η επίθεση φαίνεται να έχει περιοριστεί προς το παρόν, ο ευρύτερος αντίκτυπός της πιθανότατα θα ξεδιπλωθεί τις επόμενες εβδομάδες και το εύρος της δεν έχει ακόμη κατανοηθεί πλήρως.

Λίγο μετά τον τερματισμό του Polyfill.io από την Namecheap, επανακυκλοφόρησε στο polyfill.com από τους χειριστές του. Από σήμερα το πρωί, το polyfill.com δεν ανταποκρίνεται πλέον.

Ο αναλυτής Threat Intel, Dominic Alvieri προειδοποιεί, ωστόσο, ότι οι χειριστές του Polyfill.io θα μπορούσαν ενδεχομένως να έχουν συσσωρεύσει πολλούς τομείς εκ των προτέρων με διαφορετικούς καταχωρητές, αναφέροντας το “polyfill.cloud” ως ένα πιθανό παράδειγμα. Η ενεργή ανάπτυξη αυτών των τομέων θα μπορούσε γρήγορα να μετατρέψει αυτό το περιστατικό

μια κακοκαιρία

.

Οι εφεδρικοί τομείς που είναι ακόμη καταχωρημένοι με τον τρέχοντα καταχωρητή περιλαμβάνουν το /polyfill[.]σύννεφο

Θα συνεχίσουν να πηγαίνουν από τον ένα τομέα στον άλλο.

Ο όμιλος εξακολουθεί να έχει την ίδια εγγραφή σε όλα τα γνωστά καταχωρημένα περιουσιακά του στοιχεία.

@malwrhunterteam

@1ZRR4H

— Dominic Alvieri (@AlvieriD)

27 Ιουνίου 2024

Οι αναλογίες ανίχνευσης για τομείς που σχετίζονται με την επίθεση παραμένουν χαμηλές μεταξύ των κορυφαίων μηχανών προστασίας από ιούς και ενδέχεται να απαιτηθούν προσπάθειες ανθρώπινης εγκληματολογίας για τον έλεγχο των περιβαλλόντων σας:

Αναλογίες ανίχνευσης για τους τομείς επί του παρόντος:

cdn.bootcdn[.]καθαρά

cdn.bootcss[.]com

cdn.staticfile[.]καθαρά

cdn.staticfile[.]org

Για να δούμε αύριο…

pic.twitter.com/m6EGEIyCwu

— MalwareHunterTeam (@malwrhunterteam)

27 Ιουνίου 2024

Οι χειριστές απόκρισης συμβάντων και οι ομάδες υπεράσπισης SOC ενδέχεται να επωφεληθούν από την αναζήτηση των αρχείων καταγραφής SIEM τους για συμβάντα δικτύου που αντιπροσωπεύουν συνδέσεις με τους τομείς CDN που σχετίζονται με το συμβάν:

KQL για κυνήγι στο MDE

###############DeviceNetworkEvents

| όπου TimeGenerated > πριν (30d)

| όπου το RemoteUrl έχει_any(“polyfill[.]io’,’cdn.bootcdn[.]net”, “cdn.bootcss[.]com”, “cdn.staticfile[.]net”, “cdn.staticfile[.]org”)

| ταξινόμηση κατά χρονική σήμανση desc###############

εκ νέου κυνόδοντας να εκτελέσει!

https://t.co/bj674ZKQ3r

— mRr3b00t (@UK_Daniel_Card)

28 Ιουνίου 2024

Εάν δεν το έχετε κάνει ήδη, σκεφτείτε να αντικαταστήσετε την υπάρχουσα χρήση οποιασδήποτε από αυτές τις υπηρεσίες με ασφαλείς εναλλακτικές λύσεις που έχουν δημιουργηθεί από

Cloudflare

και

Γρήγορα

.

Polykill.io

από την εταιρεία κυβερνοασφάλειας, το Leak Signal, είναι μια άλλη εύχρηστη υπηρεσία που σας επιτρέπει να αναγνωρίζετε ιστότοπους χρησιμοποιώντας το Polyfill.io και να κάνετε τη μετάβαση.

Το BleepingComputer προσπάθησε να επικοινωνήσει με το

Polyfill Global

Λογαριασμός X για σχόλια πριν από τη δημοσίευση, αλλά έχουν απενεργοποιήσει τα DM. Με τους τομείς Polyfill .io και .com πλέον εκτός λειτουργίας, οι διευθύνσεις email του διαχειριστή δεν είναι πλέον λειτουργικές. Προσεγγίσαμε επιπλέον το Funnull για σχολιασμό, αλλά το email μας επανήλθε. Τώρα τους έχουμε προσεγγίσει μέσω Telegram και περιμένουμε απάντηση.

VIA:

bleepingcomputer.com

0